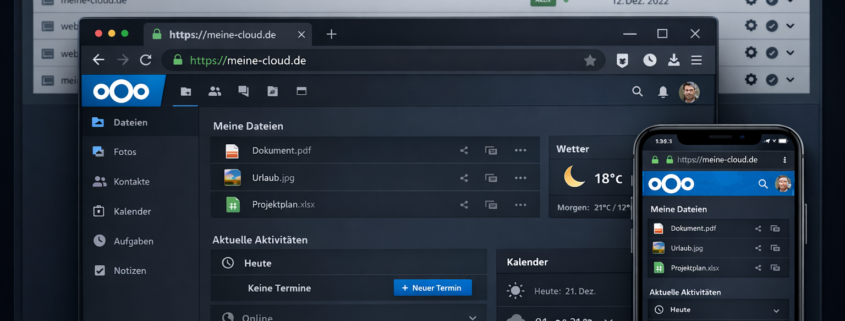

Nextcloud Reverse Proxy mit Nginx einrichten: SSL und Domain in 30 Minuten

Nextcloud Reverse Proxy mit Nginx einrichten: SSL und Domain in 30 Minuten

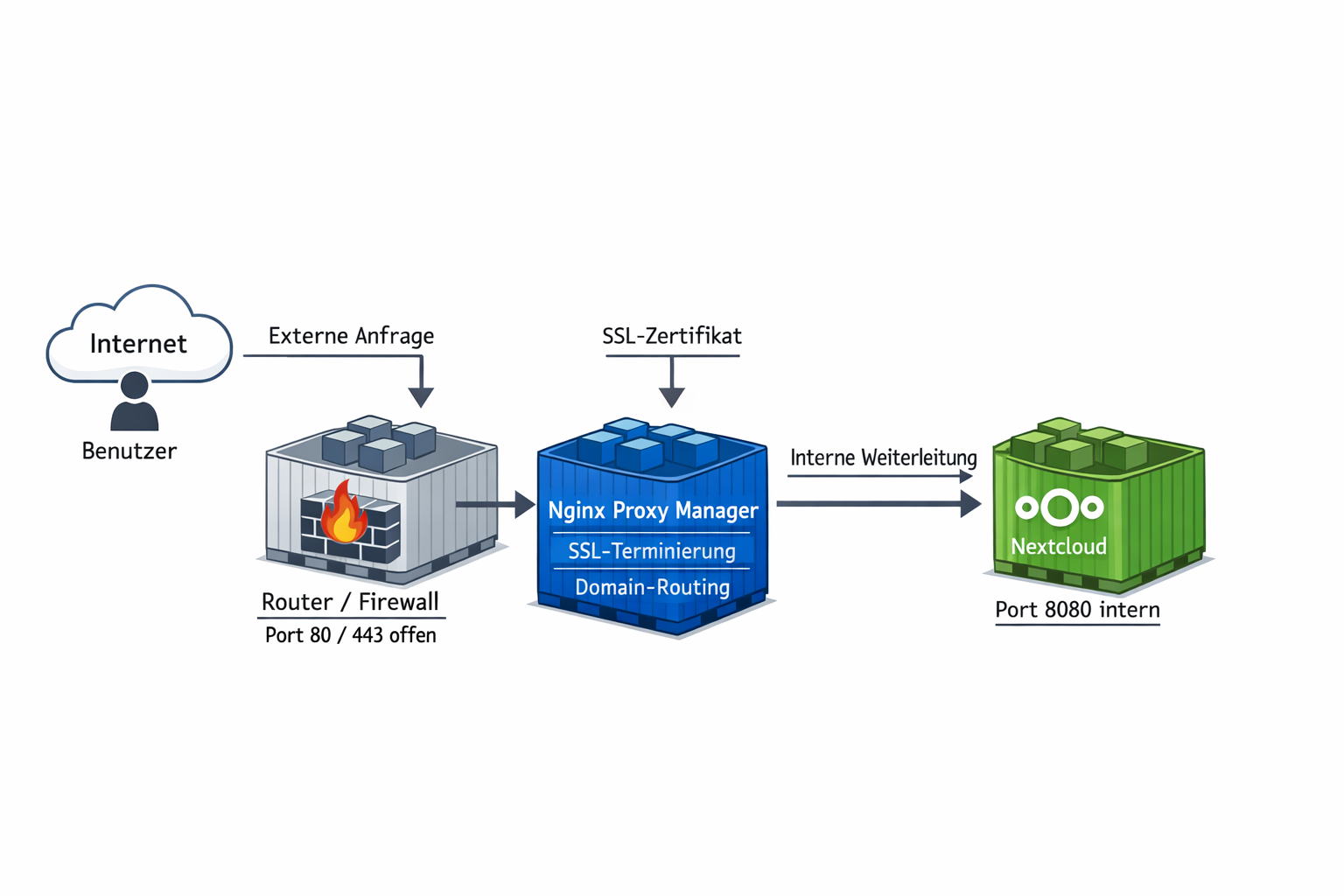

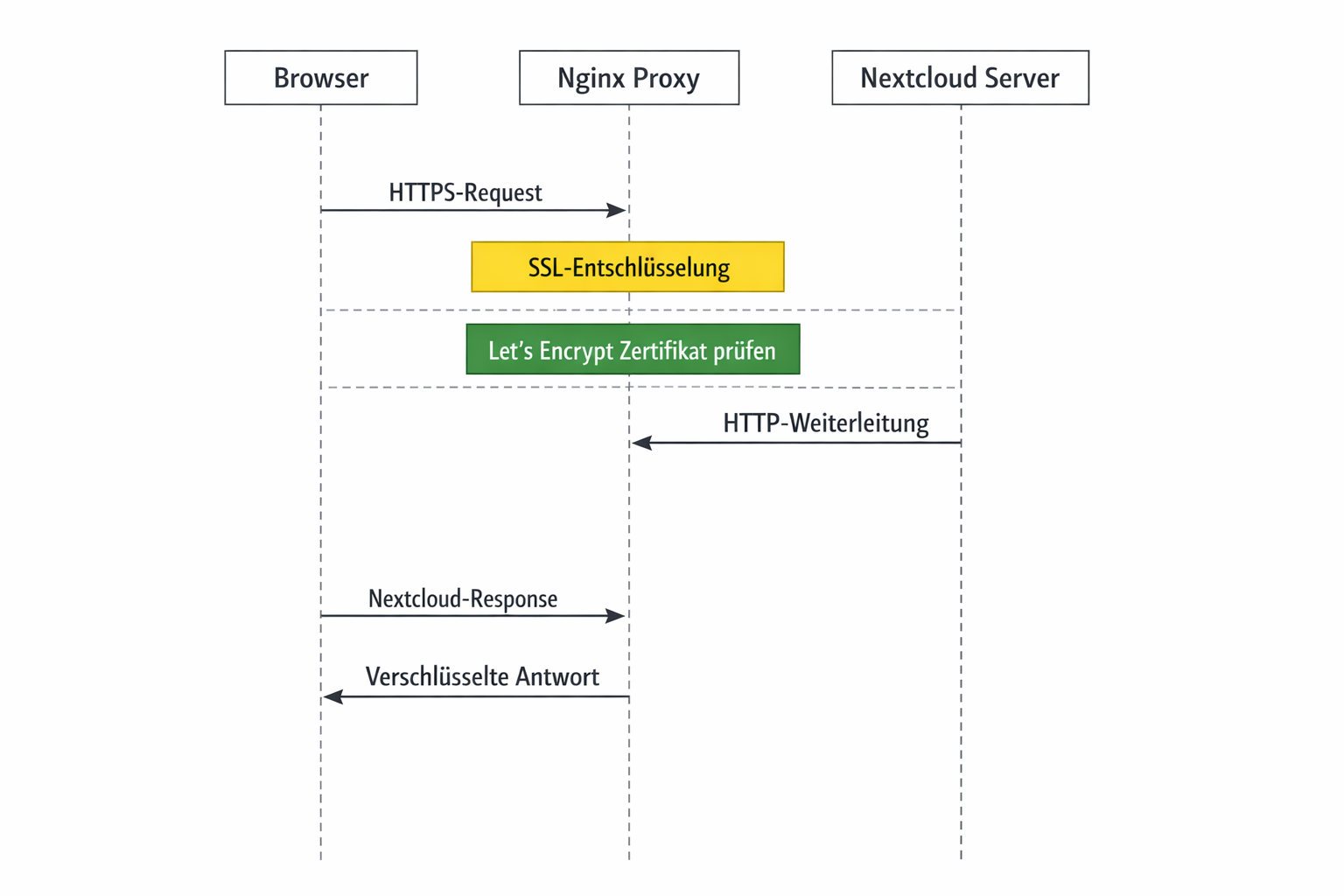

Wenn deine Nextcloud über 192.168.1.100:8080 läuft, aber SSL-Warnungen zeigt und externe Zugriffe fehlschlagen, ist ein Nginx Reverse Proxy die sinnvollste Option, weil er SSL-Terminierung auf Port 443 übernimmt und Domain-Requests zu Container-Adressen übersetzt.

Die 5 häufigsten Fehler

| Fehler | Symptom | Sofort-Fix |

|---|---|---|

| Falsche Container-IP im Proxy | 502 Bad Gateway | docker inspect nextcloud | grep IPAddress |

| Fehlende trusted_domains | Untrusted Domain“ Warnung | Domain zu config.php hinzufügen |

| Port 80/443 nicht weitergeleitet | Let’s Encrypt Challenge scheitert | Router-Portfreigabe prüfen |

| DNS zeigt auf alte IP | SSL-Zertifikat ungültig | dig domain.de – Propagation abwarten |

| client_max_body_size zu klein | Upload-Timeout bei großen Dateien | Nginx-Config auf 10G setzen |

Entscheidungsmatrix: Welcher Reverse Proxy für welchen Fall

| Kriterium | Nginx Proxy Manager | Traefik | Caddy | Native Nginx |

|---|---|---|---|---|

| Einsteiger-Freundlichkeit | ✅ Web-GUI | ❌ YAML-Config | ⚠️ Caddyfile | ❌ Komplexe Config |

| Auto-SSL (Let’s Encrypt) | ✅ 1-Click | ✅ Automatisch | ✅ Automatisch | ❌ Manuell |

| Performance | ⚠️ Mittel | ⚠️ Mittel | ✅ Hoch | ✅ Höchste |

| Memory Footprint | ~150MB | ~80MB | ~30MB | ~10MB |

| Multi-Domain Support | ✅ Unbegrenzt | ✅ Unbegrenzt | ✅ Unbegrenzt | ✅ Unbegrenzt |

| Docker Integration | ⚠️ Manuell | ✅ Auto-Discovery | ⚠️ Plugin | ❌ Keine |

| Wartungsaufwand | ✅ Minimal | ⚠️ Mittel | ✅ Minimal | ❌ Hoch |

| Empfehlung für | Einsteiger, 1-5 Services | DevOps, viele Container | Performance-kritisch | Experten, Custom Setup |

3 Praxis-Szenarien mit konkreten Setups

Szenario 1: Einsteiger-Setup (Raspberry Pi 4)

Hardware: Raspberry Pi 4 (4GB RAM), 32GB SD-Karte, 1 Gbit/s Internet

Anforderung: Nextcloud für Familie (3 Nutzer), externe Erreichbarkeit

Lösung: Nginx Proxy Manager + DuckDNS

Ergebnis: SSL-gesicherte Domain in 30 Minuten, automatische Zertifikat-Erneuerung

Szenario 2: Fortgeschrittenen-Setup (Mini-PC)

Hardware: Intel NUC (16GB RAM), 1TB NVMe, Gigabit-LAN

Anforderung: Nextcloud + Plex + Bitwarden, eigene Domain

Lösung: Traefik mit Docker Labels

Ergebnis: Auto-Discovery für neue Container, Wildcard-SSL, Load Balancing

Szenario 3: Enterprise-Setup (Dedicated Server)

Hardware: Dedicated Server (32GB RAM), 2x 1TB NVMe RAID1

Anforderung: Hochverfügbarkeit, Custom Headers, Rate Limiting

Lösung: Native Nginx mit Custom Modules

Ergebnis: Sub-100ms Response Time, 99.9% Uptime, Advanced Security

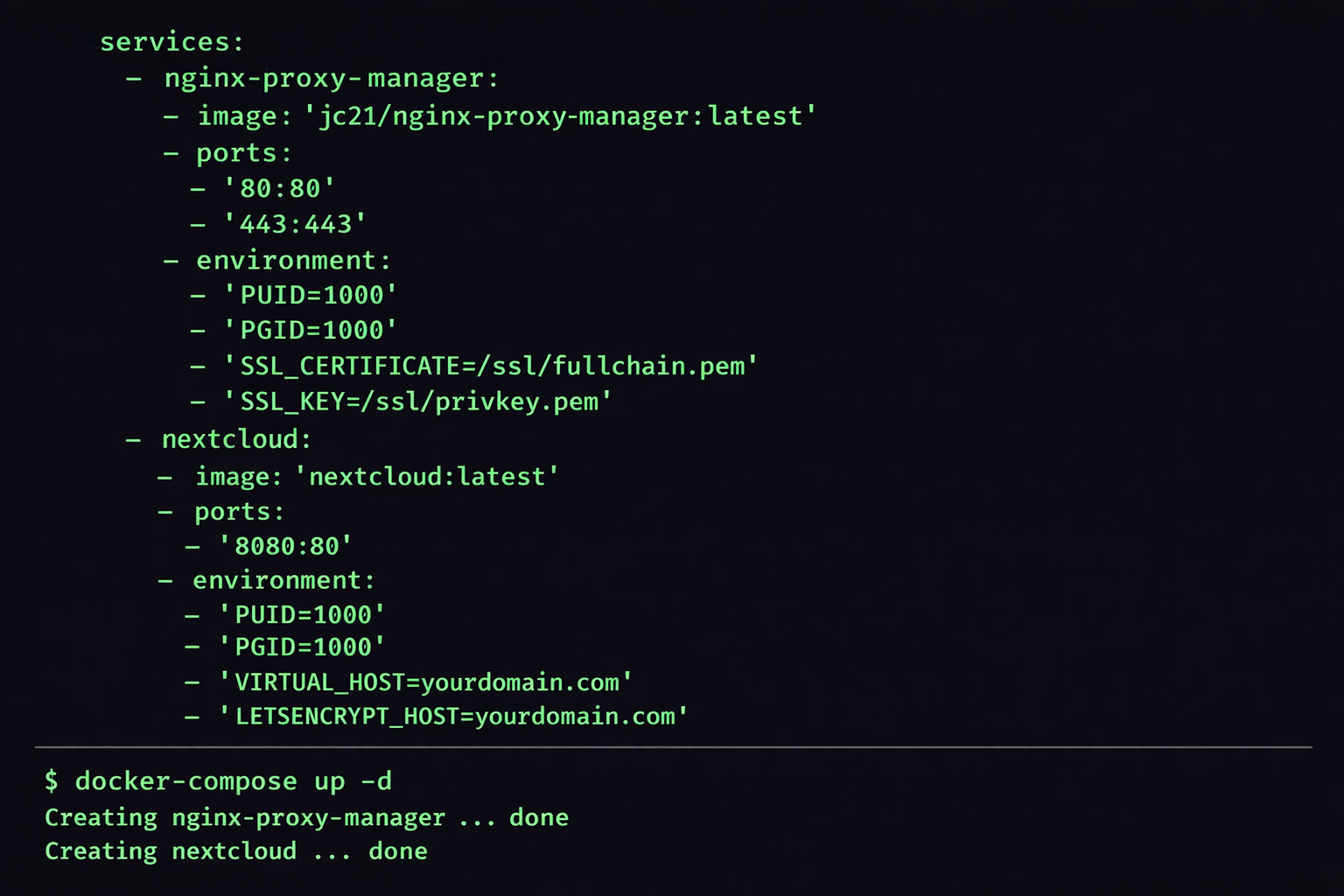

Setup: Nginx Proxy Manager für Nextcloud

Bevor du beginnst: Stelle sicher, dass Nextcloud mit Docker Compose installiert ist und Docker und Docker Compose korrekt funktionieren.

Schritt 1: Docker Compose für Nginx Proxy Manager

mkdir nginx-proxy && cd nginx-proxy

nano docker-compose.ymlversion: '3.8'

services:

nginx-proxy-manager:

image: 'jc21/nginx-proxy-manager:latest'

restart: unless-stopped

ports:

- '80:80'

- '81:81'

- '443:443'

volumes:

- ./data:/data

- ./letsencrypt:/etc/letsencrypt

environment:

DB_SQLITE_FILE: "/data/database.sqlite"

DISABLE_IPV6: 'true'

networks:

- proxy-network

networks:

proxy-network:

external: true# Netzwerk erstellen falls nicht vorhanden

docker network create proxy-network

# Container starten

docker-compose up -d

# Status prüfen

docker-compose logs -fSchritt 2: Nginx Proxy Manager konfigurieren

Öffne http://DEINE-SERVER-IP:81. Standard-Login:

- Email: admin@example.com

- Passwort: changeme

⚠️ Sicherheit: Ändere sofort Passwort und Email. Aktiviere 2FA unter Users“ → Edit“.

Schritt 3: Nextcloud Container-IP ermitteln

# Container-IP herausfinden

docker inspect nextcloud-container | grep '"IPAddress"'

# Oder über Netzwerk-Name (empfohlen)

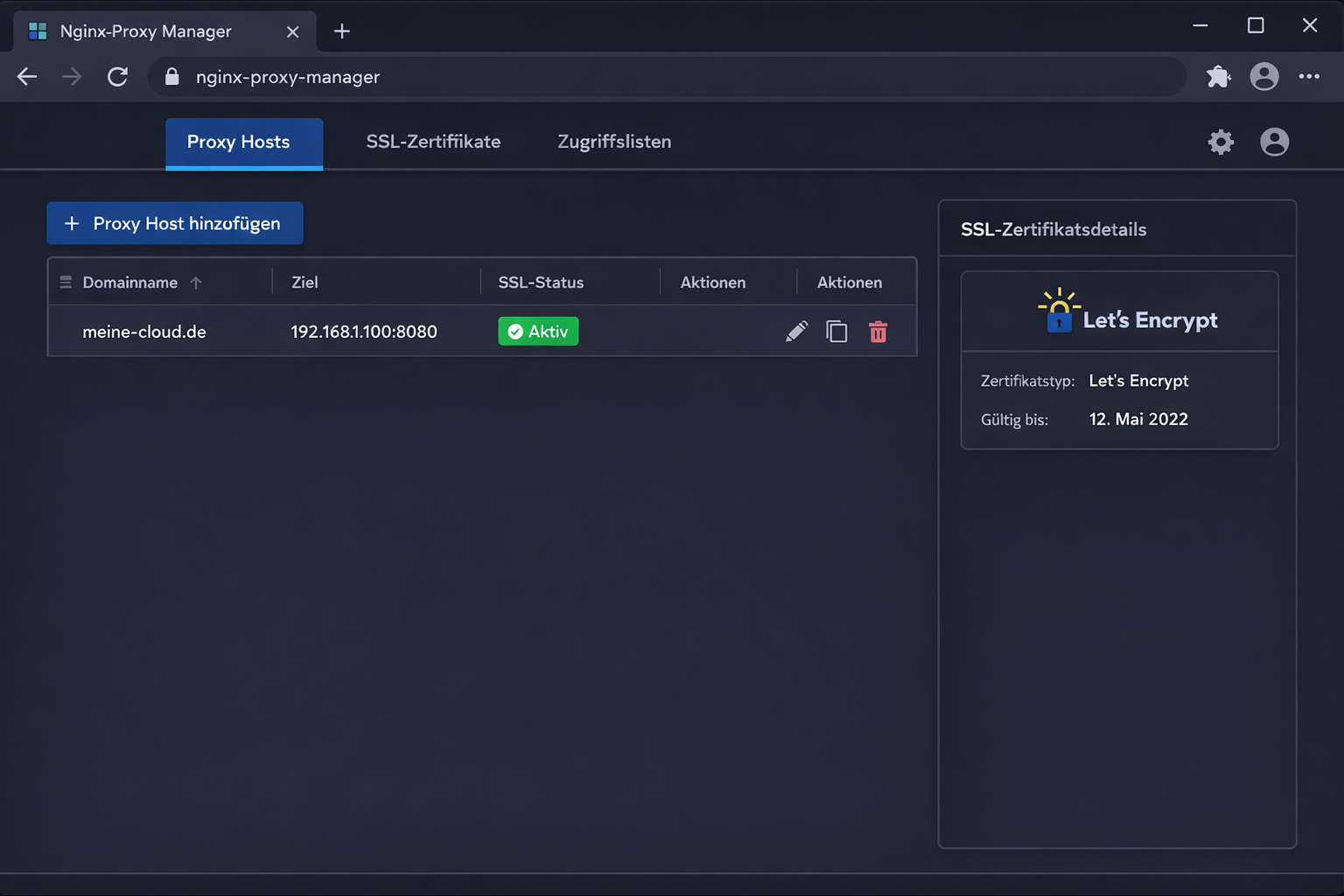

docker network inspect proxy-networkSchritt 4: Proxy Host für Nextcloud erstellen

Klicke Proxy Hosts“ → Add Proxy Host“:

Details Tab:

- Domain Names: meine-cloud.de

- Scheme: http

- Forward Hostname/IP: nextcloud-container (Container-Name) oder 172.18.0.3 (Container-IP)

- Forward Port: 80

- Cache Assets: ✅ aktiviert

- Block Common Exploits: ✅ aktiviert

- Websockets Support: ✅ aktiviert

Schritt 5: SSL-Zertifikat aktivieren

SSL Tab:

- SSL Certificate: Request a new SSL Certificate“

- Force SSL: ✅ aktiviert

- HTTP/2 Support: ✅ aktiviert

- HSTS Enabled: ✅ aktiviert (6 Monate)

- Email Address: deine-email@domain.de

- I Agree to the Let’s Encrypt Terms of Service: ✅

Schritt 6: Nextcloud-spezifische Headers konfigurieren

Advanced Tab, Custom Nginx Configuration:

# Upload-Limits für große Dateien

client_max_body_size 10G;

client_body_timeout 300s;

client_body_buffer_size 512k;

# Proxy-Timeouts für langsame Uploads

proxy_connect_timeout 300s;

proxy_send_timeout 300s;

proxy_read_timeout 300s;

# Buffering für bessere Performance

proxy_buffering off;

proxy_request_buffering off;

proxy_max_temp_file_size 0;

# Security Headers

add_header Strict-Transport-Security "max-age=31536000; includeSubDomains; preload" always;

add_header X-Content-Type-Options "nosniff" always;

add_header X-Frame-Options "SAMEORIGIN" always;

add_header X-XSS-Protection "1; mode=block" always;

add_header Referrer-Policy "no-referrer-when-downgrade" always;

# Nextcloud-spezifische Headers

location / {

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header X-Forwarded-Proto $scheme;

proxy_set_header X-Forwarded-Host $host;

proxy_set_header X-Forwarded-Port $server_port;

}

# WebDAV-spezifische Optimierungen

location ~* ^/remote\.php/(dav|webdav|caldav|carddav) {

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header X-Forwarded-Proto $scheme;

proxy_set_header X-Forwarded-Host $host;

# Spezielle WebDAV-Headers

proxy_set_header Depth $http_depth;

proxy_set_header Destination $http_destination;

proxy_pass_header Authorization;

}Schritt 7: Nextcloud trusted_domains konfigurieren

# Nextcloud-Container betreten

docker exec -it nextcloud-container bash

# Config bearbeiten

nano /var/www/html/config/config.php

array (

0 => 'localhost',

1 => '192.168.1.100',

2 => 'meine-cloud.de',

3 => 'www.meine-cloud.de',

),

'overwrite.cli.url' => 'https://meine-cloud.de',

'overwriteprotocol' => 'https',

'overwritehost' => 'meine-cloud.de',

'overwritewebroot' => '',

'trusted_proxies' =>

array (

0 => '172.18.0.0/16', // Docker-Netzwerk

),

'forwarded_for_headers' =>

array (

0 => 'X-Forwarded-For',

1 => 'X-Real-IP',

),

);# Container neustarten

docker restart nextcloud-container

# Logs prüfen

docker logs nextcloud-container | tail -20Schritt 8: DNS und Firewall konfigurieren

DNS-Provider (z.B. Cloudflare, Namecheap):

- A-Record: meine-cloud.de → DEINE-ÖFFENTLICHE-IP

- CNAME-Record: www.meine-cloud.de → meine-cloud.de

Router/Firewall-Konfiguration:

- Port 80: HTTP → SERVER-IP:80 (für Let’s Encrypt Challenge)

- Port 443: HTTPS → SERVER-IP:443 (für SSL-Traffic)

DNS-Propagation prüfen:

# DNS-Auflösung testen

dig meine-cloud.de

nslookup meine-cloud.de 8.8.8.8

# Online-Tools nutzen

# https://www.whatsmydns.net/Erweiterte Fehlerdiagnose und Lösungen

| Problem | Ursache | Lösung | Debug-Command |

|---|---|---|---|

| 502 Bad Gateway | Nextcloud-Container nicht erreichbar | Container-IP/Name prüfen | docker inspect nextcloud-container |

| SSL-Warnung im Browser | Let’s Encrypt Challenge fehlgeschlagen | DNS-Propagation abwarten, Port 80 freigeben | dig meine-cloud.de |

| Untrusted Domain“ Fehler | Domain fehlt in trusted_domains | Domain zu config.php hinzufügen | grep trusted_domains config.php |

| Upload-Timeout bei großen Dateien | client_max_body_size zu klein | Nginx-Config auf 10G erhöhen | curl -F "file=@large.zip" https://domain.de/upload |

| Mixed Content Warnung | HTTP-URLs in HTTPS-Setup | overwrite.cli.url auf HTTPS setzen | grep overwrite config.php |

| Mobile App verbindet nicht | Fehlende Proxy-Headers | X-Forwarded-* Headers hinzufügen | curl -I https://domain.de/status.php |

| WebDAV funktioniert nicht | Spezielle WebDAV-Headers fehlen | Depth/Destination Headers konfigurieren | cadaver https://domain.de/remote.php/dav |

| Performance-Probleme | Proxy-Buffering aktiviert | proxy_buffering off setzen | ab -n 100 -c 10 https://domain.de/ |

| Let’s Encrypt Rate Limit | Zu viele Zertifikat-Requests | Staging-Environment nutzen | docker logs nginx-proxy-manager | grep rate |

| Container startet nicht | Port 80/443 bereits belegt | Andere Services stoppen | netstat -tulpn | grep :80 |

Systematische Debug-Sequence

1. Container-Status und Netzwerk prüfen

# Alle Container-Status prüfen

docker ps -a

# Nginx Proxy Manager Logs

docker logs nginx-proxy-manager --tail 50

# Nextcloud Container-IP ermitteln

docker inspect nextcloud-container | grep '"IPAddress"'

# Netzwerk-Konnektivität testen

docker exec nginx-proxy-manager ping nextcloud-container2. DNS und Domain-Erreichbarkeit testen

# DNS-Auflösung prüfen

dig meine-cloud.de

dig meine-cloud.de @8.8.8.8

nslookup meine-cloud.de

# HTTP-Erreichbarkeit testen

curl -I http://meine-cloud.de

curl -v http://meine-cloud.de/status.php

# HTTPS-Erreichbarkeit testen

curl -I https://meine-cloud.de

curl -k -v https://meine-cloud.de/status.php3. SSL-Zertifikat validieren

# SSL-Zertifikat Details anzeigen

openssl s_client -connect meine-cloud.de:443 -servername meine-cloud.de

# Zertifikat-Gültigkeit prüfen

echo | openssl s_client -connect meine-cloud.de:443 2>/dev/null | openssl x509 -noout -dates

# SSL-Test mit externem Tool

curl -I https://www.ssllabs.com/ssltest/analyze.html?d=meine-cloud.de4. Proxy-Konfiguration und Headers testen

# Nginx-Konfiguration testen

docker exec nginx-proxy-manager nginx -t

# Response-Headers prüfen

curl -I https://meine-cloud.de

# Proxy-Headers testen

curl -H "Host: meine-cloud.de" -H "X-Forwarded-Proto: https" http://NEXTCLOUD-CONTAINER-IP

# WebDAV-Funktionalität testen

curl -X PROPFIND https://meine-cloud.de/remote.php/dav/files/username/5. Nextcloud-spezifische Tests durchführen

# Nextcloud Status-Endpoint testen

curl https://meine-cloud.de/status.php

curl https://meine-cloud.de/ocs/v1.php/cloud/capabilities

# Trusted Domains prüfen

docker exec nextcloud-container cat /var/www/html/config/config.php | grep -A 10 trusted_domains

# Nextcloud Logs analysieren

docker logs nextcloud-container | tail -50

# Performance-Test

ab -n 100 -c 10 https://meine-cloud.de/status.phpPerformance-Optimierung für Nextcloud Reverse Proxy

Nach der Grundkonfiguration kannst du die Nextcloud Performance optimieren und ein automatisiertes Backup-System einrichten.

Nginx-Caching für statische Inhalte

# In Custom Nginx Configuration hinzufügen

location ~* \.(css|js|png|jpg|jpeg|gif|ico|svg|woff|woff2)$ {

expires 1y;

add_header Cache-Control "public, immutable";

proxy_pass http://nextcloud-backend;

}

# Proxy-Cache für API-Responses

proxy_cache_path /tmp/nginx_cache levels=1:2 keys_zone=nextcloud_cache:10m max_size=1g inactive=60m;

location /ocs/v2.php/apps/files_sharing/api/v1/shares {

proxy_cache nextcloud_cache;

proxy_cache_valid 200 5m;

proxy_cache_key "$scheme$request_method$host$request_uri";

}Rate Limiting für Sicherheit

# Rate Limiting für Login-Versuche

limit_req_zone $binary_remote_addr zone=login:10m rate=5r/m;

location /login {

limit_req zone=login burst=3 nodelay;

proxy_pass http://nextcloud-backend;

}Vergleich: Nginx Proxy Manager vs. Traefik

Während Nginx Proxy Manager für Einsteiger ideal ist, bietet Traefik automatische Service-Discovery. Für komplexere Setups mit vielen Containern ist Traefik die bessere Wahl, da es Docker-Labels automatisch erkennt und Proxy-Regeln erstellt.

Nginx Proxy Manager Vorteile:

- Web-GUI für einfache Konfiguration

- 1-Click SSL mit Let’s Encrypt

- Keine YAML-Konfiguration nötig

- Geringer Lernaufwand

Traefik Vorteile:

- Automatische Container-Erkennung

- Bessere Docker-Integration

- Höhere Performance bei vielen Services

- Infrastructure as Code

Fazit

Ein Nginx Reverse Proxy macht deine Nextcloud professionell über HTTPS erreichbar und übernimmt das komplette SSL-Management automatisch. Der Nginx Proxy Manager ist die beste Lösung für Einsteiger – Web-Interface statt Konfigurationsdateien und automatische Let’s Encrypt Integration ohne manuelle Certificate-Verwaltung.

Für produktive Umgebungen solltest du zusätzlich Monitoring, automatische Backups und Performance-Optimierungen implementieren. Die Kombination aus geeigneter Hardware und korrekter Proxy-Konfiguration ermöglicht eine stabile, sichere Nextcloud-Installation für den Heimbereich.

Unsere Empfehlungen

* Affiliate-Links – beim Kauf erhalten wir ggf. eine Provision.

Preisvergleich

| Produkt | smartkram | Fachhandel | Amazon | eBay |

|---|---|---|---|---|

| Raspberry Pi 4 | smartkram ↗ | reichelt elektronik DE ↗ | Amazon ↗ | eBay ↗ |

| Nginx Proxy Manager | — | — | Amazon ↗ | eBay ↗ |

* Affiliate-Links – beim Kauf erhalten wir ggf. eine Provision.