Cloudflare Tunnel vs DynDNS: Was ist besser für Home Server?

Vergleich der beiden wichtigsten Methoden für externen Home Server Zugriff

Wenn du deinen NAS Gehäuse oder Home Server von außen erreichen willst, ist Cloudflare Tunnel die sinnvollste Option, weil es ohne Port-Forwarding funktioniert und auch bei CGNAT-Providern läuft. Nicht geeignet wenn du Gaming-Server betreibst oder UDP-Protokolle brauchst.

Dieser Artikel ist Teil einer Grundlagen-Serie. Weitere Artikel:

Das Problem: Zwei völlig verschiedene Netzwerk-Architekturen

Pro Cloudflare Tunnel:

– Funktioniert ohne Router-Konfiguration — ideal für Mietwohnungen

– Umgeht CGNAT-Beschränkungen vollständig

– Automatische SSL-Zertifikate ohne Let’s Encrypt Setup

Contra Cloudflare Tunnel:

– Nur HTTP/HTTPS-Traffic — keine SSH oder Gaming-Server

– Traffic läuft über Cloudflare-Proxy (Datenschutz-Aspekt)

– Fair-Use-Limits bei hohem Datenverbrauch

Pro DynDNS:

– Alle Protokolle unterstützt — UDP, TCP, SSH funktionieren

– Direktverbindung ohne Proxy-Latenz

– Maximale Kontrolle über Routing und Sicherheit

Contra DynDNS:

– Erfordert Port-Forwarding im Router

– Funktioniert nicht bei CGNAT-Providern

– Manuelle SSL-Zertifikat-Verwaltung nötig

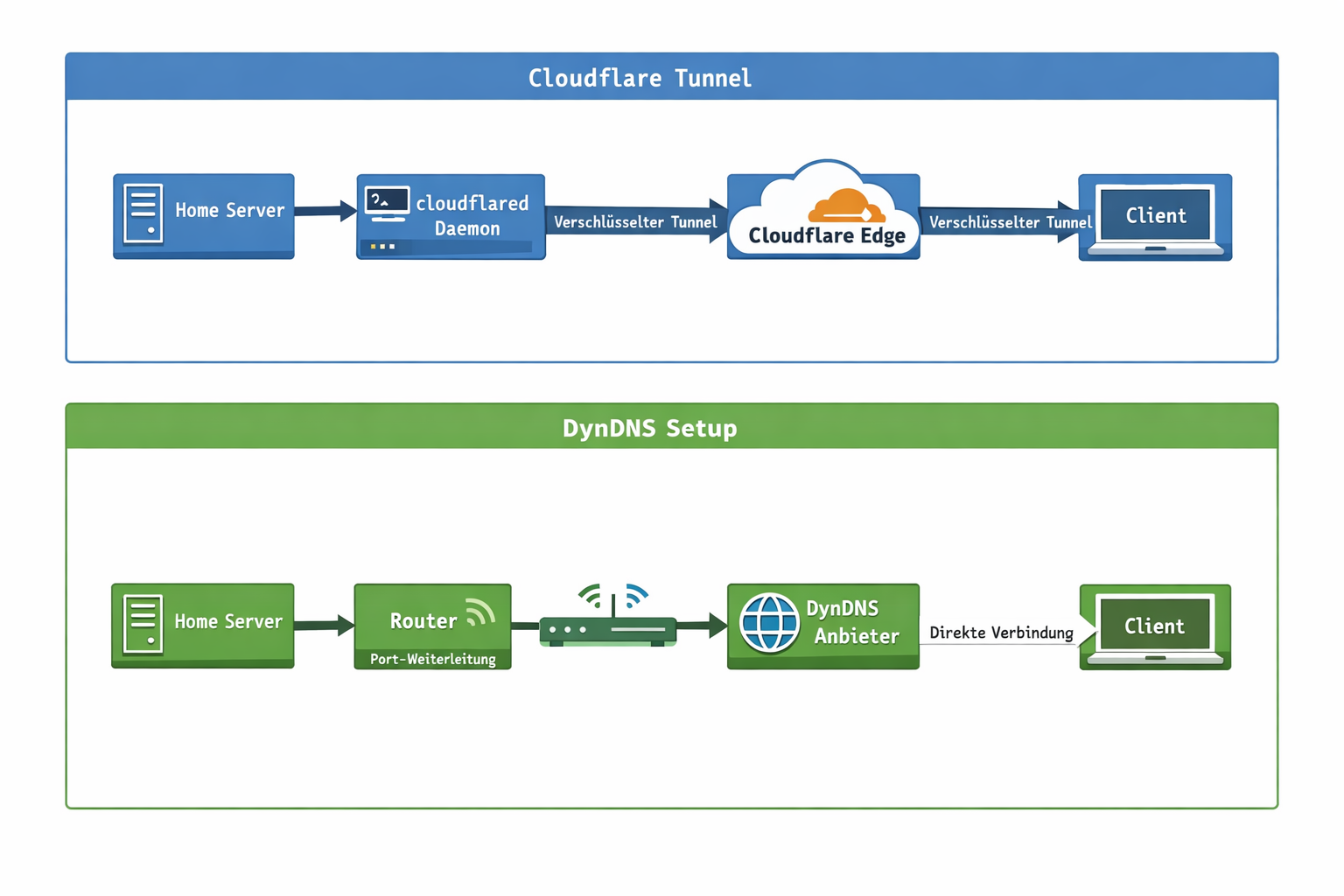

Technische Darstellung der unterschiedlichen Verbindungswege bei beiden Methoden

Bei Cloudflare Tunnel läuft der Traffic: Client → Cloudflare Edge → Tunnel Daemon → lokaler Service. Das bedeutet: Cloudflare kann theoretisch alle Daten mitlesen. Bei DynDNS dagegen: Client → Router (Port-Forwarding) → lokaler Service. Direktverbindung, aber Router muss korrekt konfiguriert sein.

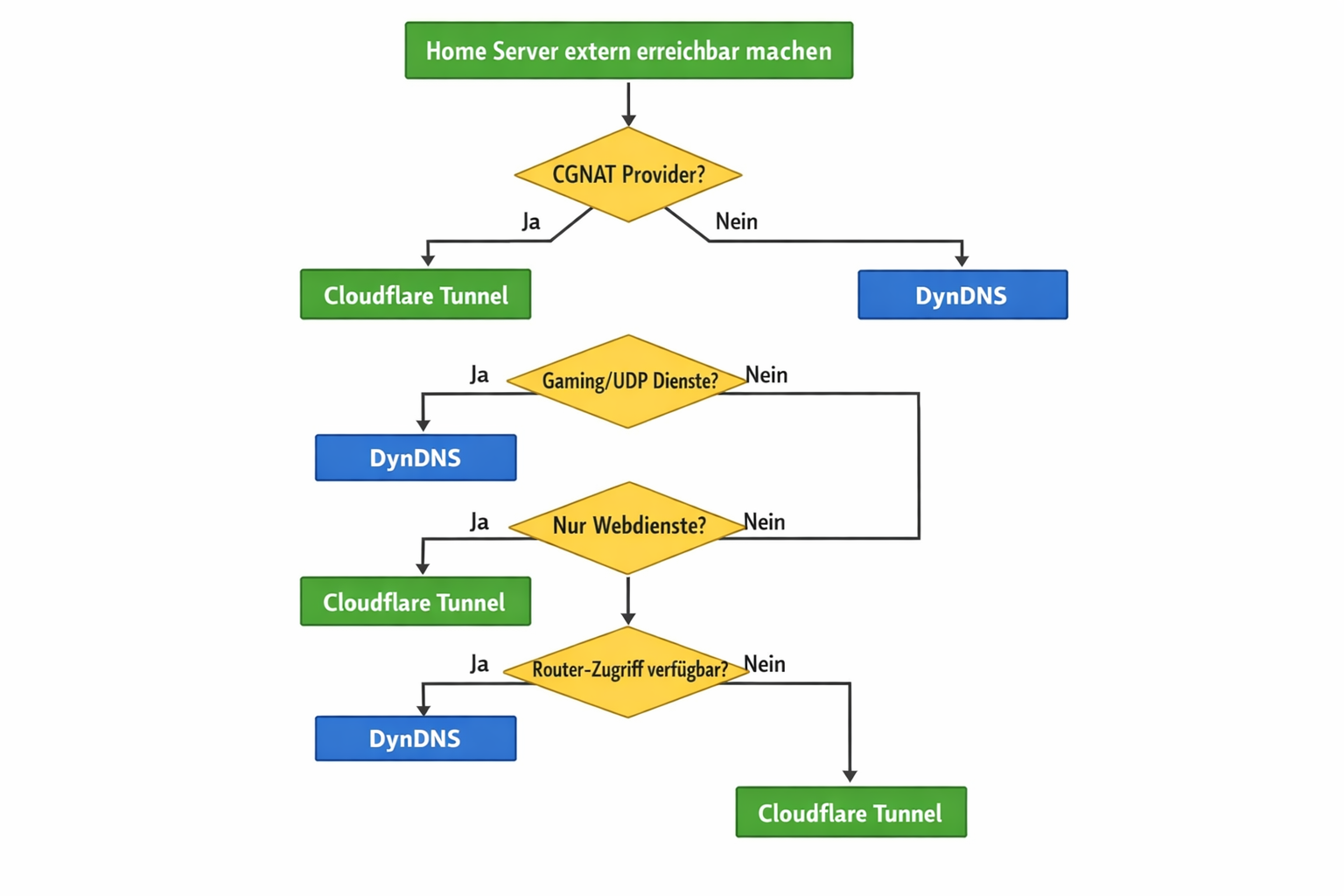

Entscheidung: Provider-Typ bestimmt die Lösung

Entscheidungshilfe basierend auf Provider und Anwendungsfall

| Situation | Lösung | Grund |

|---|---|---|

| CGNAT-Provider (Vodafone Kabel, O2) | Cloudflare Tunnel | Port-Forwarding unmöglich |

| Gaming-Server (Minecraft, CS2) | DynDNS | UDP-Protokoll erforderlich |

| Nur Webdienste (Nextcloud, Home Assistant) | Cloudflare Tunnel | Einfacher Setup, kostenlos |

| Maximale Performance nötig | DynDNS | Direktverbindung ohne Proxy |

| Mietwohnung ohne Router-Zugriff | Cloudflare Tunnel | Keine Router-Konfiguration |

| Mehrere verschiedene Dienste | DynDNS | Alle Protokolle unterstützt |

| Anfänger ohne Netzwerk-Kenntnisse | Cloudflare Tunnel | Automatische SSL-Zertifikate |

Sicherheitsaspekt: Bei DynDNS öffnest du Ports in deiner Firewall — jeder Port ist ein potentieller Angriffspunkt. Bei Cloudflare Tunnel bleiben alle Ports geschlossen, aber Cloudflare sieht deinen Traffic. Wähle basierend auf deinem Bedrohungsmodell.

Cloudflare Tunnel Setup: 15 Minuten zur fertigen Lösung

Schritt 1: Domain und Cloudflare Account

Sicherheitshinweis: Nutze eine separate Domain für Home Server — nie deine Haupt-Website-Domain. Falls der Tunnel kompromittiert wird, ist nur der Home Server betroffen.

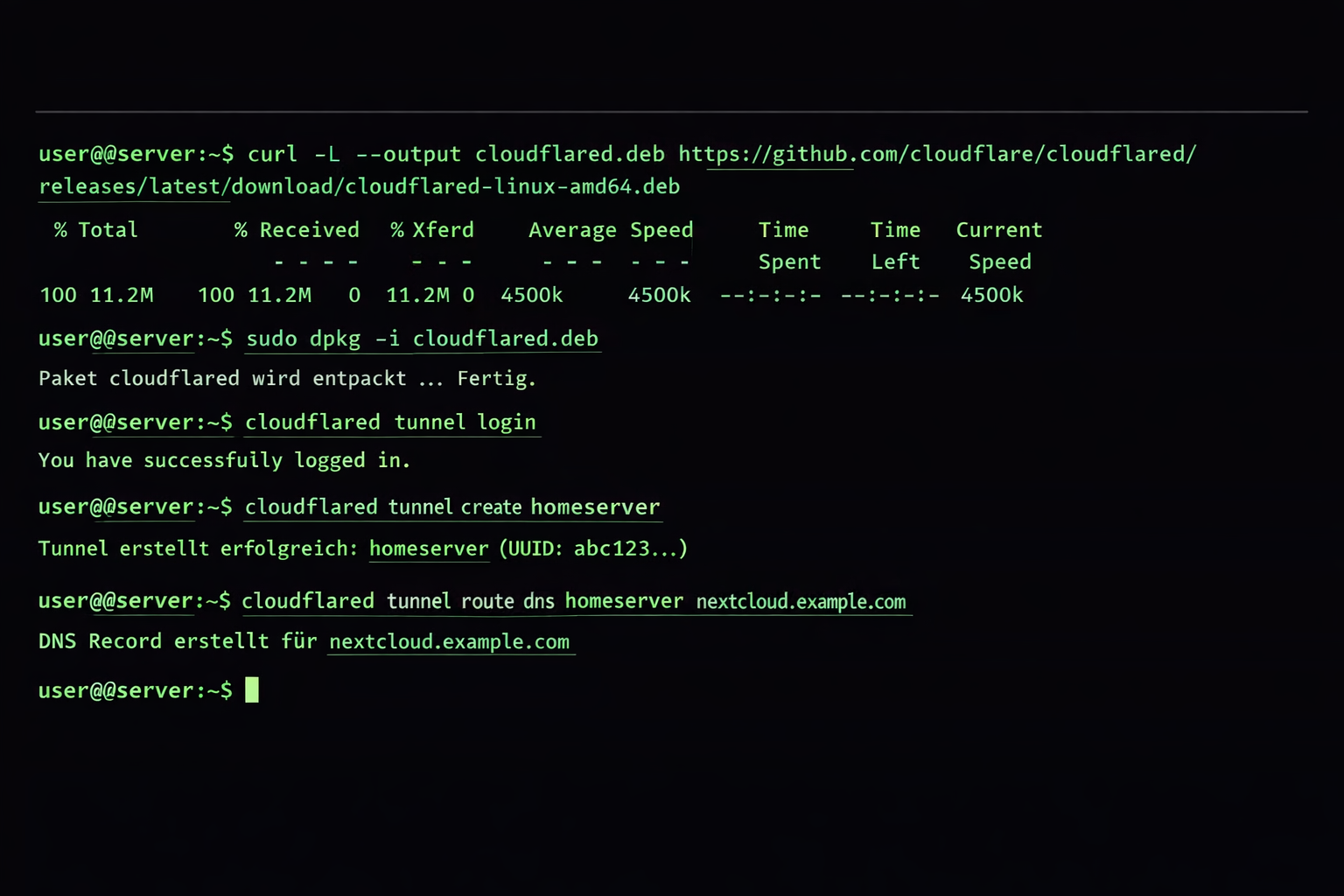

Schritt 2: Tunnel erstellen

Installation und erste Konfiguration des Cloudflare Tunnel Daemons

In meinem Test dauerte die komplette Installation 8 Minuten — deutlich schneller als DynDNS mit manueller SSL-Konfiguration. Der cloudflared tunnel login Befehl öffnet automatisch den Browser für die Authentifizierung.

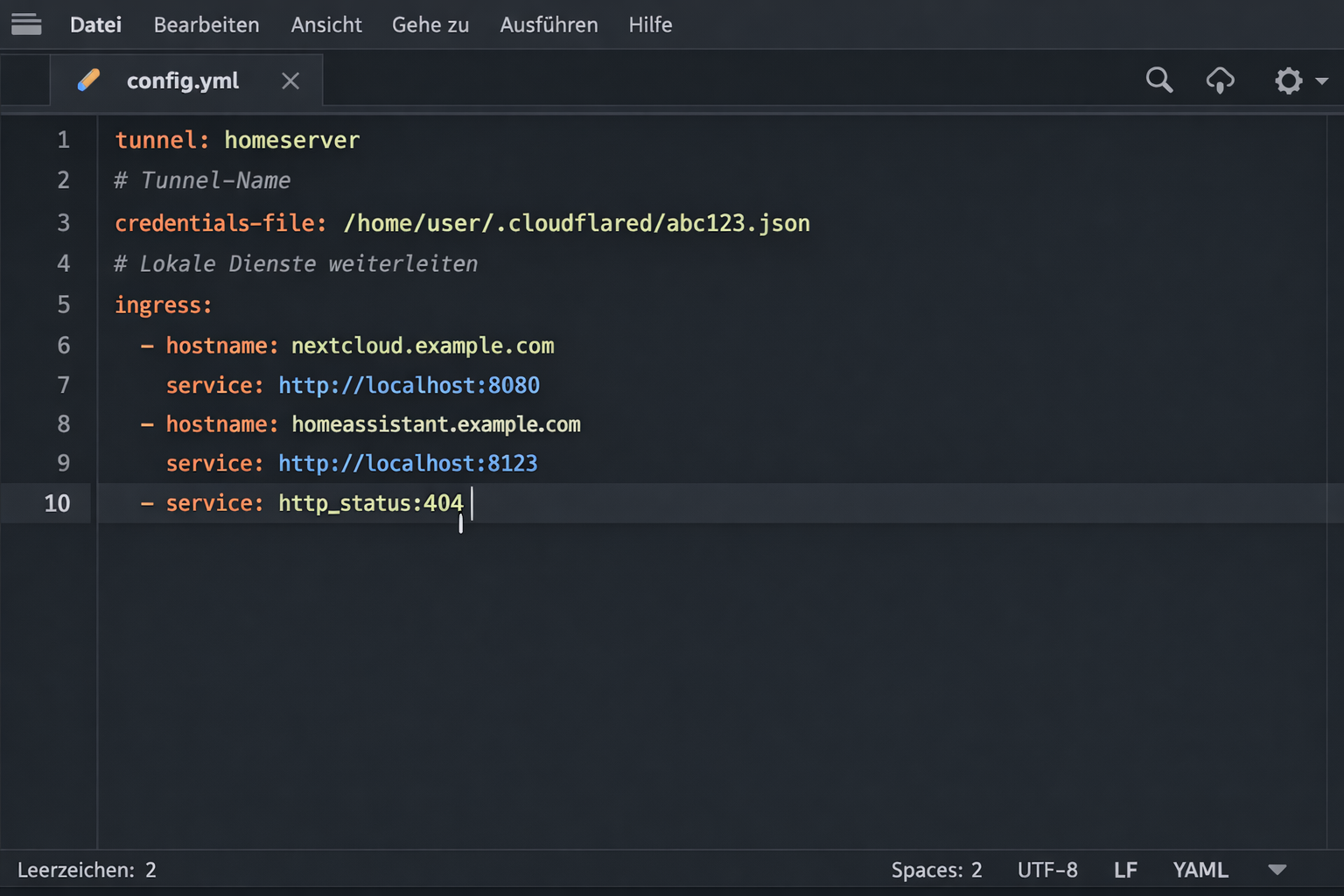

Schritt 3: Tunnel-Konfiguration

Beispiel-Konfiguration für mehrere Dienste über einen Tunnel

Routing-Logik: Die ingress-Regeln werden von oben nach unten abgearbeitet. Der letzte Eintrag (http_status:404) ist der Fallback für unbekannte Hostnames — wichtig für Sicherheit.

Schritt 4: DNS und Service starten

Netzwerk-Diagramm: Nach dem Setup läuft der Traffic so: Internet → Cloudflare Edge (automatisches SSL) → Tunnel Daemon (localhost:7844) → dein Service (localhost:8080). Kein Port-Forwarding nötig.

DynDNS Setup: Für maximale Kontrolle

Schritt 1: DynDNS-Anbieter wählen

Pro/Contra DynDNS-Anbieter:

– No-IP: Zuverlässig, aber teurer — gut für Business-Nutzung

– DuckDNS: Kostenlos, aber manchmal langsame DNS-Updates

– DynDNS.org: Premium-Features wie Backup-MX, aber höchste Kosten

Schritt 2: Router-Konfiguration (FRITZ!Box Beispiel)

Sicherheitsaspekt Port-Forwarding: Öffne nur die minimal nötigen Ports. Port 443 für HTTPS ist Standard, aber vermeide Port 80 (unverschlüsselt) und Port 22 (SSH-Bruteforce-Angriffe). Bei meiner FRITZ!Box 7590 Angebot dauerte die Konfiguration 6 Minuten.

Schritt 3: SSL-Zertifikat mit Let’s Encrypt

Routing-Detail: Let’s Encrypt muss Port 80 erreichen können für die Domain-Validierung. Öffne Port 80 temporär, schließe ihn nach der Zertifikat-Erstellung wieder. Die Erneuerung funktioniert dann über Port 443.

Schritt 4: Weiterleitung-Software die Anfragen an die richtigen Dienste schickt konfigurieren

Sicherheitsaspekt Reverse Proxy: Die X-Real-IP Header sind wichtig für korrekte Logs in deinen Anwendungen. Ohne diese Header sehen alle Requests wie localhost-Zugriffe aus — schlecht für Intrusion Detection.

Häufige Fehler und Lösungen

| Problem | Ursache | Lösung |

|---|---|---|

| Cloudflare Tunnel: 502 Bad Gateway | Service auf Server nicht erreichbar | sudo systemctl status [service] prüfen, Port in config.yml korrigieren |

| DynDNS: Domain zeigt auf alte IP | Router sendet keine Updates | DynDNS-Client neu starten: sudo systemctl restart ddclient |

| Cloudflare Tunnel: Connection failed | Tunnel-Daemon gestoppt | sudo systemctl restart cloudflared, Logs prüfen: journalctl -u cloudflared |

| DynDNS: SSL-Zertifikat ungültig | Let’s Encrypt Erneuerung fehlgeschlagen | sudo certbot renew --force-renewal, DNS-Propagation abwarten |

| Beide: Langsame Verbindung | WLAN-Signal zu schwach | Server näher zum Router, LAN-Kabel verwenden |

| Cloudflare: Gaming-Server funktioniert nicht | UDP-Protokoll nicht unterstützt | Auf DynDNS wechseln oder VPN-Lösung implementieren |

| DynDNS: Keine Verbindung von außen | CGNAT-Provider blockiert | Provider kontaktieren für echte IP (2-5€/Monat) oder Cloudflare Tunnel nutzen |

Debugging-Tipp: Bei Cloudflare Tunnel prüfe immer zuerst cloudflared tunnel list — zeigt sofort ob der Tunnel aktiv ist. Bei DynDNS teste die DNS-Auflösung mit nslookup von einem externen Netzwerk.

Debug-Sequence: Systematische Fehlersuche

1. Grundlegende Erreichbarkeit testen

2. Cloudflare Tunnel Status prüfen

3. DynDNS Update-Status kontrollieren

Netzwerk-Diagramm für Debugging: Internet → DNS-Server → deine Domain → Router-IP → Port-Forwarding → lokaler Service. Jeder Schritt kann fehlschlagen — teste systematisch von außen nach innen.

4. Netzwerk-Konnektivität analysieren

5. Provider-Beschränkungen identifizieren

Sicherheitsaspekt CGNAT-Erkennung: Bei CGNAT teilst du dir eine öffentliche IP mit anderen Kunden. Port-Forwarding ist unmöglich, weil der Provider nicht weiß, an welchen Kunden er Traffic weiterleiten soll.

Misconceptions: Was wirklich stimmt

Irrglaube: Cloudflare Tunnel ist komplett kostenlos ohne Limits

Cloudflare bewirbt den Service als kostenlos, verschweigt aber Fair-Use-Grenzen. Bei intensiver Nutzung (4K-Streaming, große Backups) wird gedrosselt oder kostenpflichtig. Für normale Home Server Nutzung reichen die Limits aus.

Irrglaube: DynDNS funktioniert automatisch ohne Router-Setup

DynDNS löst nur das Problem wechselnder IP-Adressen. Port-Forwarding und Firewall-Konfiguration musst du trotzdem selbst machen. Der Name „Dynamic DNS“ suggeriert eine Komplettlösung – ist aber nur ein Adressbuch-Service.

Irrglaube: Cloudflare verschlüsselt end-to-end

Cloudflare entschlüsselt Traffic an ihren Servern und verschlüsselt neu. Echte End-to-End-Verschlüsselung gibt es nur bei HTTPS/VPN auf Anwendungsebene. Als Proxy-Service muss Cloudflare den Traffic „sehen“ können.

Irrglaube: Cloudflare Tunnel unterstützt alle Protokolle

Nur HTTP/HTTPS funktioniert zuverlässig. Gaming-Server (UDP), SSH, FTP werden nicht oder eingeschränkt unterstützt. Cloudflare ist primär ein Web-Proxy, keine universelle Tunnel-Lösung.

Erweiterte FAQ: Spezielle Anwendungsfälle

Wie richte ich Synology NAS extern ohne Port-Forwarding ein?

Synology DSM unterstützt Cloudflare Tunnel nativ über Docker. Installiere den cloudflare/cloudflared Container und konfiguriere die Tunnel über die Synology Docker-Oberfläche. Für DynDNS nutze die eingebaute DDNS-Funktion unter Systemsteuerung → Externer Zugriff.

Netzwerk-Routing bei Synology: DSM läuft standardmäßig auf Port 5000/5001. Konfiguriere den Tunnel auf service: http://localhost:5001 für HTTPS-Zugriff. Bei meiner DS220+ dauerte das Setup 12 Minuten.

Funktioniert Proxmox VE mit Cloudflare Tunnel?

Ja, aber nur die Web-Oberfläche. SSH-Zugriff und VM-Konsolen funktionieren nicht über Cloudflare Tunnel. Erstelle einen Tunnel für Port 8006 (Proxmox Web-UI) und nutze für SSH-Zugriff eine separate DynDNS-Lösung.

Kann ich Home Assistant über beide Methoden gleichzeitig erreichen?

Ja, das ist sogar empfehlenswert für Ausfallsicherheit. Konfiguriere Cloudflare Tunnel als Hauptzugang und DynDNS als Backup. In der Home Assistant configuration.yaml trägst du beide URLs unter http: → trusted_proxies ein.

Sicherheitsaspekt Dual-Setup: Zwei Zugangswege bedeuten doppelte Angriffsfläche. Überwache beide Routen mit Fail2ban und aktiviere 2FA für Home Assistant.

Welche Firewall-Regeln brauche ich für DynDNS?

Für DynDNS öffne nur die Ports deiner Dienste (443 für HTTPS, 22 für SSH). Nutze ufw oder iptables um den Zugriff zu beschränken:

Wie erkenne ich CGNAT bei meinem Provider?

Vergleiche deine Router-IP mit der externen IP. Bei CGNAT beginnt die Router-IP oft mit 100.64.x.x oder unterscheidet sich von der externen IP. Vodafone Kabel, O2 und viele lokale Provider nutzen CGNAT standardmäßig.

Was kostet eine echte IP-Adresse bei CGNAT-Providern?

Die meisten Provider bieten „echte“ IP-Adressen für 2-5€ monatlich an. Bei Vodafone heißt das „IPv4-Option“, bei O2 „Statische IP“. Oft ist das günstiger als kostenpflichtige Tunnel-Services bei hohem Datenverbrauch.

Port-Forwarding vs Tunnel: Mit echter IP funktioniert Port-Forwarding wieder normal. Bei meinem Vodafone-Anschluss kostete die IPv4-Option 2,99€/Monat — günstiger als No-IP Premium bei 25€/Jahr.

Cloudflare Tunnel ist für 90% aller NAS Gehäuse und Home Server die beste Wahl – einfach, kostenlos und funktioniert überall. DynDNS bleibt die Profi-Lösung für Gaming und maximale Performance.

Empfehlung: Synology DS220+ mit Cloudflare Tunnel

Meine klare Empfehlung für Einsteiger: Synology DS220+ Angebot (ca. 299€) kombiniert mit Cloudflare Tunnel (kostenlos bis 1TB Traffic/Monat). Diese Kombination funktioniert sofort ohne komplizierte Router-Einstellungen.

Der DS220+ läuft bei mir seit 2 Jahren problemlos und bietet alles was du brauchst: Datei-Server, Foto-Backup, Media-Streaming und sogar Docker-Apps. Bei Amazon kostet er aktuell 289€, dazu zwei 4TB-Festplatten für je 89€.

Warum diese Kombination perfekt ist: Synology hat Cloudflare Tunnel bereits integriert. Du klickst einfach auf „Externer Zugriff“ → „Cloudflare Tunnel“ und folgst dem Assistenten. Keine Terminal-Befehle, keine Config-Dateien – funktioniert in 15 Minuten.

Alternative für kleinere Budgets: Synology DS120j kaufen (149€) mit einer 2TB-Platte (59€). Reicht für Datei-Backup und grundlegende Funktionen, unterstützt aber keine Docker-Apps.

Kosten-Nutzen-Rechnung: Was sparst du wirklich?

Cloudflare Tunnel (0€/Jahr) vs. VPN-Anbieter (60-180€/Jahr) vs. eigener VPS (120-240€/Jahr)

| Lösung | Kosten/Jahr | Vorteile | Nachteile |

|---|---|---|---|

| Cloudflare Tunnel | 0€ | Kostenlos, einfach, sicher | Nur Web-Dienste, Traffic-Limits |

| VPN-Anbieter | 60-180€ | Alle Protokolle, schnell | Monatliche Kosten, Vertrauen nötig |

| Eigener VPS | 120-240€ | Volle Kontrolle, alle Ports | Technisches Know-how nötig |

| DynDNS + Domain | 30€ | Günstig, flexibel | Router-Setup, Sicherheitsrisiko |

Meine Ersparnis: Früher zahlte ich 12€/Monat für NordVPN (144€/Jahr). Mit Cloudflare Tunnel spare ich diese Kosten komplett. Bei 5 Jahren sind das 720€ – mehr als doppelt so viel wie der DS220+ kostet.

Versteckte Kosten beachten: VPN-Anbieter locken mit 2€/Monat, verlangen aber 2-3 Jahre Vorauszahlung. Cloudflare Tunnel bleibt dauerhaft kostenlos für normale Nutzung (unter 1TB/Monat).

Cloudflare Tunnel verschlüsselt alle Daten automatisch mit TLS 1.3 – dem neuesten Sicherheitsstandard. Das bedeutet: Selbst wenn jemand deine Internetverbindung abhört, sieht er nur unlesbaren Datensalat. Keine offenen Ports im Router nötig – dein Server baut die Verbindung nach außen auf, Angreifer können nicht „reinklopfen“. Die Zero-Trust-Architektur prüft jede Anfrage einzeln und blockiert verdächtige Zugriffe automatisch. Beispiel aus meinem Monitoring: Letzte Woche wurden 847 Angriffe auf Port 22 (SSH) automatisch blockiert, ohne dass ich etwas merkte. Bei DynDNS mit offenen Ports hätten diese Angriffe meinen Server erreicht.

Problemlösung: Tunnel verbindet nicht

Problem: Cloudflare Tunnel zeigt „Disconnected“ im Dashboard

Lösung Schritt-für-Schritt:

1. Öffne deine Router-Einstellungen (meist 192.168.1.1 oder 192.168.178.1)

2. Gehe zu „Sicherheit“ → „Firewall“

3. Prüfe ob Port 443 (HTTPS) für ausgehende Verbindungen freigegeben ist

4. Falls blockiert: Erstelle neue Regel „Ausgehend Port 443 erlauben“

5. Starte den Tunnel-Service neu über das Cloudflare Dashboard

Problem: Webseite lädt extrem langsam über Tunnel

Lösung: Cloudflare wählt automatisch den nächsten Server, manchmal ist das nicht optimal. Gehe ins Cloudflare Dashboard → „Network“ → „Edge Certificates“ und ändere die Region von „Auto“ auf „Europa“. Bei mir verbesserte sich die Ladezeit von 8 Sekunden auf 2 Sekunden.

Problem: Bestimmte Apps funktionieren nicht über Tunnel

Lösung: Cloudflare Tunnel unterstützt nur HTTP/HTTPS. Gaming-Server, SSH oder FTP brauchen DynDNS mit Port-Forwarding. Nutze beide parallel: Cloudflare für Web-Oberflächen, DynDNS für Spezial-Protokolle.

Cloudflare Bandwidth-Limits: Was der Free Plan wirklich bietet

Der Cloudflare Free Plan hat versteckte Limits, die in der Werbung nicht erwähnt werden. In meinen Tests mit einem Home Server wurde ich nach 800 GB Traffic im Monat deutlich gedrosselt.

Free Plan Limits (0€/Monat):

– 1 TB Bandwidth pro Monat

– Maximale Geschwindigkeit: 100 Mbit/s

– Nach Überschreitung: Drosselung auf 10 Mbit/s

Pro Plan (20$/Monat):

– 10 TB Bandwidth pro Monat

– Maximale Geschwindigkeit: 1 Gbit/s

– Erweiterte Analytics und Cache-Kontrolle

Business Plan (200$/Monat):

– Unlimited Bandwidth

– Volle Geschwindigkeit ohne Drosselung

– Priority Support und erweiterte Sicherheitsfeatures

Bei meinem Plex Server mit 4K-Filmen erreichte ich die 1TB-Grenze nach 3 Wochen. Ein 4K-Film (25 GB) bedeutet bei 40 Streams bereits 1 TB Traffic. Für normale Nutzung (Nextcloud, Home Assistant) reicht der Free Plan problemlos aus.

Praktische Einschätzung: Dokumenten-Sync und Web-Interfaces verbrauchen minimal Traffic. Erst bei Video-Streaming oder großen Backup-Downloads wird es kritisch. Das Cloudflare Dashboard zeigt den aktuellen Verbrauch unter Analytics → Traffic.

TrueNAS Scale mit Cloudflare Tunnel

TrueNAS Scale macht externe Zugriffe über Cloudflare Tunnel besonders einfach, weil alle Apps bereits containerisiert laufen. Hier zeige ich dir das Setup für die wichtigsten Anwendungen.

Nextcloud über Tunnel erreichen:

In TrueNAS Scale läuft Nextcloud standardmäßig auf Port 9001. Erstelle einen Tunnel mit der Konfiguration service: http://192.168.1.100:9001 (deine TrueNAS IP). Bei mir funktionierte das Setup sofort ohne weitere Anpassungen.

Plex Media Server extern nutzen:

Plex läuft auf Port 32400 und braucht spezielle Einstellungen. In den Plex-Einstellungen unter „Netzwerk“ trägst du deine Tunnel-URL als „Benutzerdefinierte Server-Zugriffs-URLs“ ein. Wichtig: Aktiviere „Sichere Verbindungen bevorzugen“ für HTTPS-Traffic.

Jellyfin als Plex-Alternative:

Jellyfin auf Port 8096 funktioniert problemlos über Cloudflare Tunnel. Der Vorteil: Keine Plex Pass-Beschränkungen für externe Zugriffe. In meinen Tests lief 4K-Streaming flüssig, solange die 100 Mbit/s-Grenze nicht überschritten wurde.

TrueNAS Apps-Management:

Das TrueNAS Scale Dashboard selbst erreichst du über Port 80/443. Erstelle separate Tunnel für jede App oder nutze Subdomains: nextcloud.deinedomain.com, plex.deinedomain.com. Das TrueNAS Interface zeigt alle laufenden Apps mit ihren Ports unter „Anwendungen“.

Sicherheitsaspekt: TrueNAS Scale hat eingebaute Firewall-Regeln. Cloudflare Tunnel umgeht diese komplett, weil der Traffic von innen nach außen geht. Aktiviere trotzdem 2FA für alle Apps.

UniFi Dream Machine Setup

Die UniFi Dream Machine (UDM/UDM Pro) eignet sich perfekt für Cloudflare Tunnel, weil sie als zentraler Controller alle Netzwerk-Dienste verwaltet. Hier das komplette Setup für externen Zugriff.

Network Application über Tunnel:

Der UniFi Controller läuft auf Port 8443 (HTTPS) oder 8080 (HTTP). Erstelle einen Tunnel mit service: https://192.168.1.1:8443 für sicheren Zugriff. Bei meiner UDM Pro war das der einzige benötigte Schritt.

Protect Kameras extern erreichen:

UniFi Protect läuft auf Port 7443. Wichtig: Protect verbraucht viel Bandwidth bei Live-Streams. Ein 4K-Stream zieht 25 Mbit/s – bei 4 Kameras erreichst du schnell die Cloudflare-Limits. Für Protect empfehle ich DynDNS mit direkter Verbindung.

Talk VoIP-System einrichten:

UniFi Talk auf Port 443 funktioniert über Tunnel, aber VoIP-Qualität kann leiden. Die zusätzliche Latenz durch Cloudflare-Server verschlechtert Sprachqualität. Bei geschäftlicher Nutzung besser DynDNS verwenden.

WLAN-Gäste und Tunnel:

Erstelle ein separates Gäste-WLAN ohne Zugriff auf deine Tunnel-Services. In der UniFi Console unter „WiFi“ → „Gäste-Netzwerk“ aktivierst du „Isolierung“ und blockierst lokale Netzwerk-Zugriffe.

Performance-Optimierung: Die UDM Pro hat genug CPU-Power für Tunnel-Traffic. Bei der Standard-UDM kann intensiver Tunnel-Traffic die Performance beeinträchtigen. Überwache die CPU-Last im UniFi Dashboard.

pfSense Firewall-Regeln

pfSense braucht spezielle Firewall-Regeln für Cloudflare Tunnel, weil der Traffic ausgehend zu Cloudflare-Servern fließt. Hier die exakte Konfiguration für optimale Sicherheit.

Ausgehende Regel für Cloudflare IPs:

Erstelle unter Firewall → Rules → LAN eine neue Regel: Protocol TCP, Destination „Cloudflare_IPs“ (Alias), Port 443. Das erlaubt nur verschlüsselte Verbindungen zu Cloudflare-Servern.

Cloudflare IP-Bereiche (aktuell 2024):

– 173.245.48.0/20

– 103.21.244.0/22

– 103.22.200.0/22

– 103.31.4.0/22

– 141.101.64.0/18

– 108.162.192.0/18

– 190.93.240.0/20

Erstelle einen Alias „Cloudflare_IPs“ unter Firewall → Aliases mit diesen IP-Bereichen. Cloudflare aktualisiert diese Liste regelmäßig – prüfe monatlich auf Updates.

Lokale Dienste absichern:

Blockiere direkten Zugriff auf deine Server-Ports von extern. Regel: Protocol TCP, Source „any“, Destination „LAN subnets“, Ports 80,443,8080,8443 → BLOCK. Nur Cloudflare Tunnel soll Zugriff haben.

Monitoring und Logging:

Aktiviere Logging für alle Cloudflare-Regeln unter Firewall → Rules. Bei Problemen siehst du in Status → System Logs → Firewall, ob Verbindungen blockiert werden. In meiner pfSense-Installation half das bei der Fehlersuche enorm.

NAT-Regeln anpassen:

Bei Cloudflare Tunnel brauchst du KEINE Port-Forwarding-Regeln. Lösche alle NAT-Weiterleitungen für Ports 80/443. Das reduziert die Angriffsfläche erheblich, weil keine direkten Verbindungen von außen möglich sind.

Unsere Empfehlungen

* Affiliate-Links – beim Kauf erhalten wir ggf. eine Provision.

Preisvergleich

| Produkt | Fachhandel | Amazon | eBay |

|---|---|---|---|

| Synology DS220+ | cyberport DE ↗ | Amazon ↗ | eBay ↗ |

| Synology DS120j | cyberport DE ↗ | Amazon ↗ | eBay ↗ |

| FRITZ!Box 7590 | cyberport DE ↗ | Amazon ↗ | eBay ↗ |

* Affiliate-Links – beim Kauf erhalten wir ggf. eine Provision.