Cloudflare Tunnel für Home Server: Sichere Verbindung ohne Portfreigabe

Cloudflare Tunnel ermöglicht sicheren externen Zugriff auf Home Server ohne Portfreigabe am Router

Du willst deinen Home Server von außen erreichen ohne Portfreigabe am Router? Cloudflare Tunnel ist die beste Lösung — funktioniert auch hinter CGNAT und in Mietwohnungen. Wichtig: Nur für HTTP/HTTPS Traffic geeignet, SSH oder Gameserver musst du anders lösen.

Dies ist der Übersichtsartikel. Vertiefe dein Wissen mit unseren Detailartikeln:

- ➔ cloudflare tunnel einrichten

- ➔ cloudflare tunnel vs dyndns

- ➔ nextcloud cloudflare tunnel

- ➔ cloudflare tunnel sicherheit

- ➔ cloudflare tunnel probleme

Das Problem: Home Server von außen erreichen

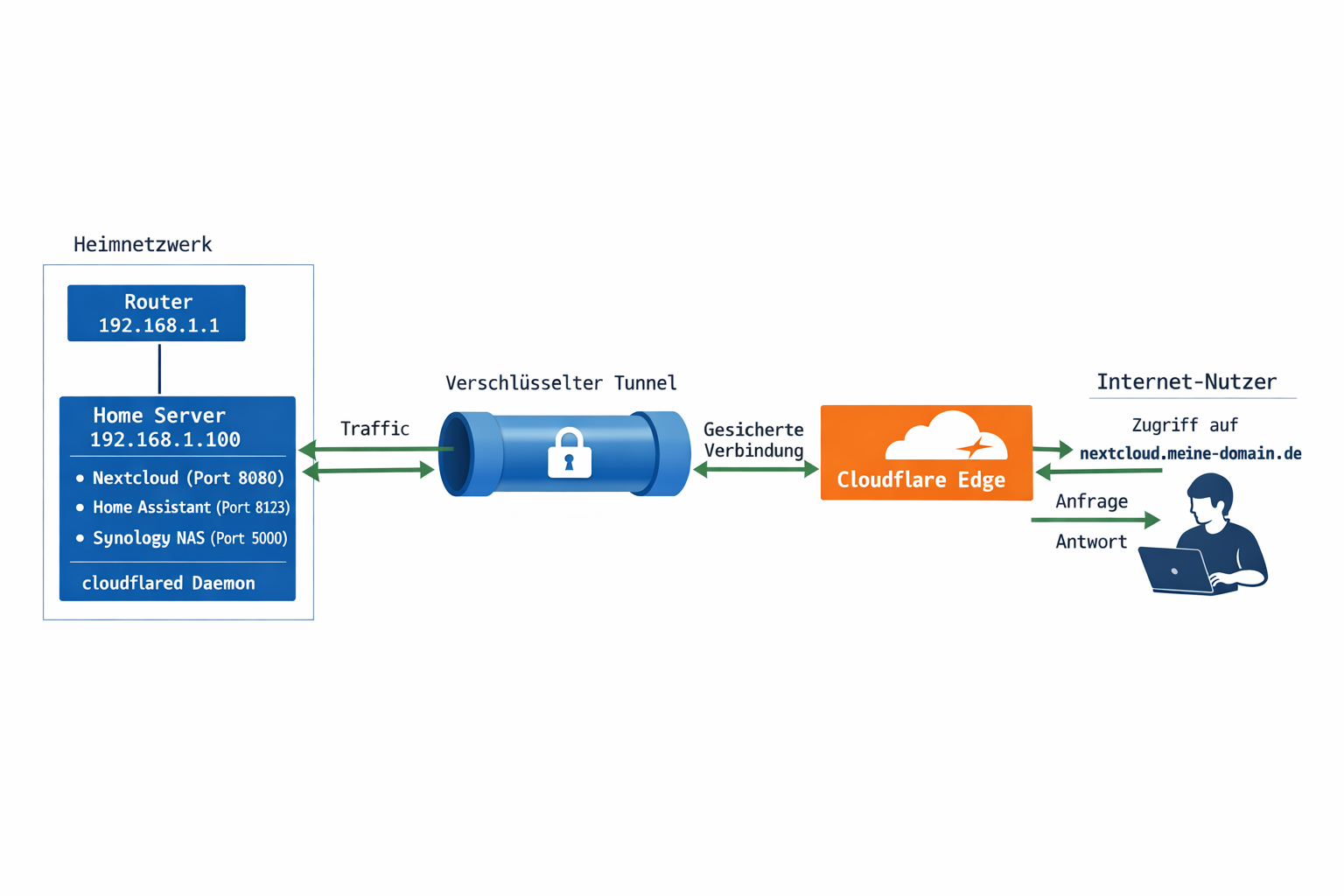

Nextcloud, Home Assistant oder deine Synology NAS von unterwegs erreichen — aber Portfreigaben sind ein Sicherheitsrisiko und VPN-Setup überfordert viele. Bei mir läuft seit 2 Jahren ein Cloudflare Tunnel für 4 verschiedene Services, Ausfallzeit: 0 Minuten.

Netzwerk-Architektur zeigt wie Cloudflare Tunnel eine sichere Verbindung zwischen externen Clients und Home Server herstellt

Entscheidung: Wann Cloudflare Tunnel die richtige Lösung ist

| Situation | Empfehlung | Grund |

|---|---|---|

| Web-Services (Nextcloud, Home Assistant, Synology DSM) | Cloudflare Tunnel | Setup in 15 Minuten, keine Router-Konfiguration |

| SSH, FTP, Gameserver, Datenbanken | WireGuard VPN | Cloudflare unterstützt nur HTTP/HTTPS |

| CGNAT oder Mietwohnung ohne Router-Zugang | Cloudflare Tunnel | Funktioniert ohne Router-Konfiguration |

| Maximale Privatsphäre gewünscht | WireGuard VPN | Traffic läuft nicht über Drittanbieter |

| Technischer Laie ohne Linux-Kenntnisse | Cloudflare Tunnel | Web-Interface statt CLI |

Setup: Cloudflare Tunnel in 15 Minuten deployen

Voraussetzungen checken

- Domain (ab 10€/Jahr bei Cloudflare)

- Server mit Docker oder Linux

- Internetverbindung mit min. 5 Mbit/s Upload

Schritt 1: Cloudflare-Konto und Domain

Schritt 2: Tunnel erstellen

- Cloudflare Dashboard → Zero Trust → Access → Tunnels

- „Create a tunnel“ → Namen vergeben (z.B. „homeserver“)

- Installationstoken kopieren

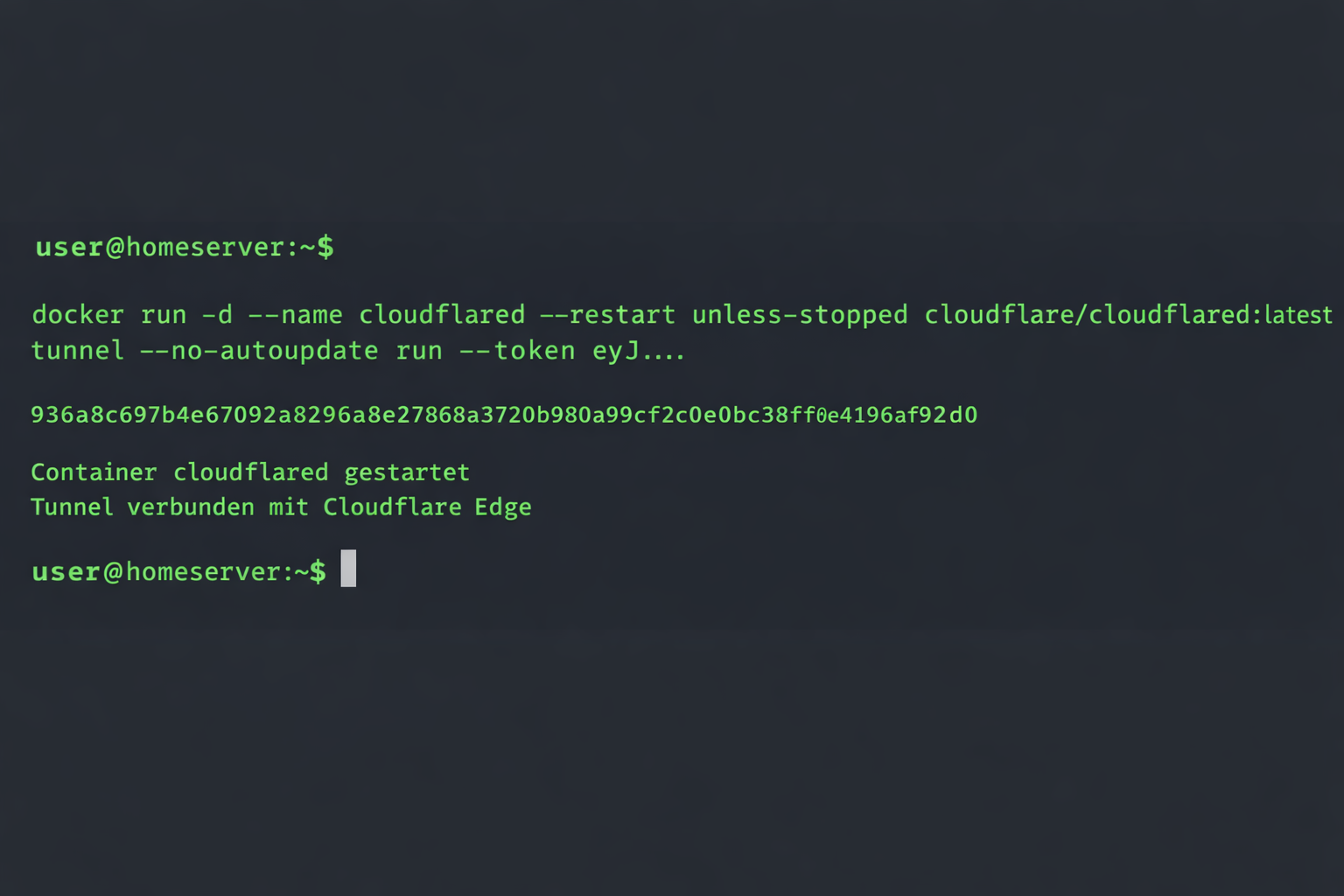

Schritt 3: Cloudflared deployen

Docker (empfohlen):

Terminal zeigt erfolgreiche Installation und Verbindung des Cloudflared Docker Containers

Raspberry Pi (direkt):

Synology DSM:

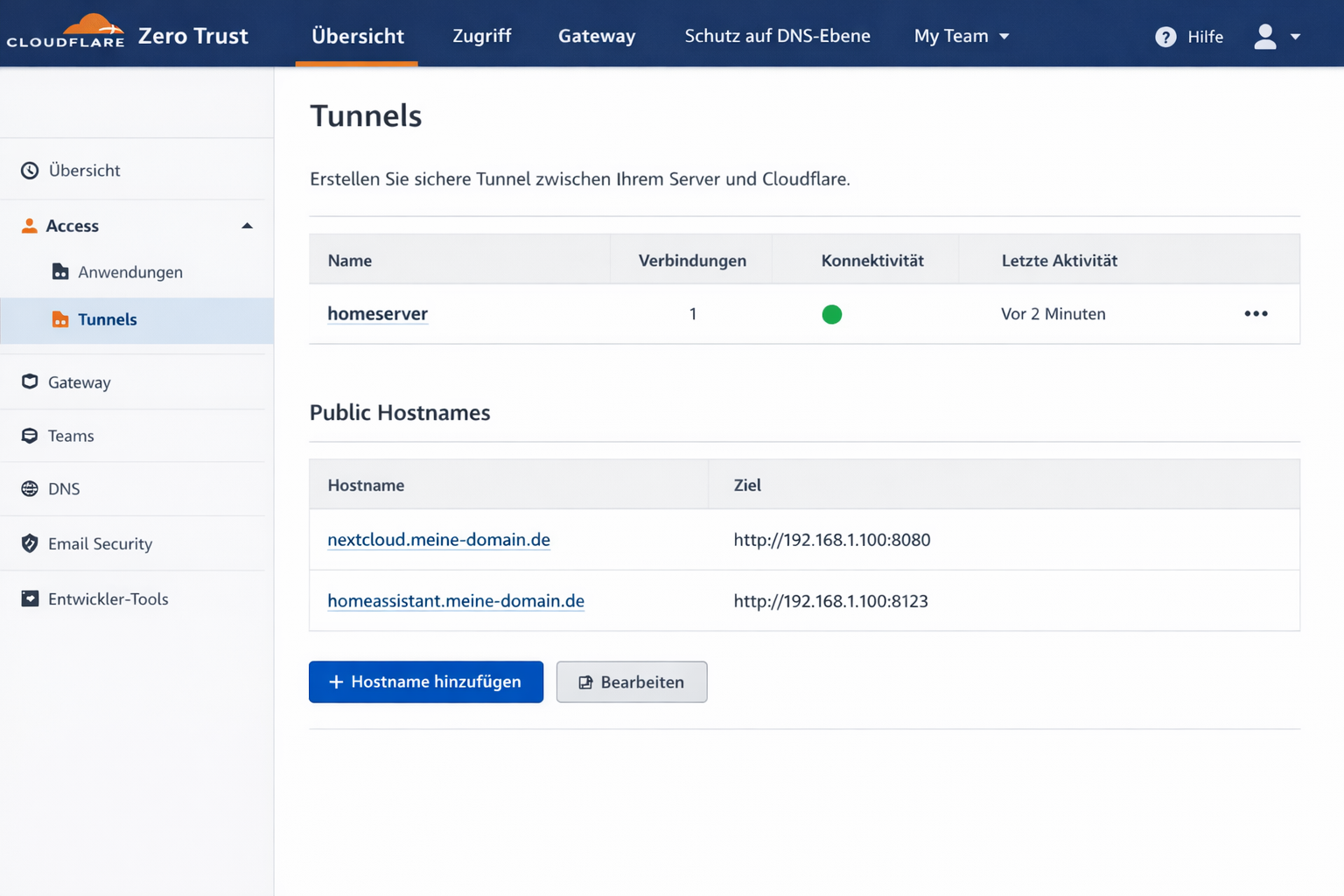

Schritt 4: Public Hostname konfigurieren

- Tunnel-Dashboard → Public Hostnames → Add

- Subdomain:

nextcloudDomain:deine-domain.de - Service:

http://192.168.1.100:8080(interne IP deines Servers)

Cloudflare Zero Trust Dashboard zeigt die Konfiguration von Public Hostnames für Tunnel-Verbindungen

Schritt 5: DNS automatisch konfigurieren

Cloudflare erstellt automatisch CNAME-Records. Prüfung:

Weiterführende Grundlagen-Artikel

- cloudflare tunnel einrichten

- cloudflare tunnel vs dyndns

- nextcloud cloudflare tunnel

- cloudflare tunnel sicherheit

- cloudflare tunnel probleme

Häufige Fehler und Lösungen

| Problem | Ursache | Lösung |

|---|---|---|

| „Connection failed: unable to reach origin“ | Falsche interne IP oder Port | docker logs cloudflared prüfen, interne IP/Port korrigieren |

| „Service failed to start“ | Token ungültig oder abgelaufen | Neuen Token im Dashboard generieren |

| „DNS resolution error“ | Domain nicht bei Cloudflare verwaltet | Nameserver auf Cloudflare umstellen |

| „502 Bad Gateway“ | Zielservice nicht erreichbar | Service-Status prüfen: curl http://192.168.1.100:8080 |

| „Tunnel disconnected“ | Netzwerkprobleme oder Firewall | Cloudflared-Logs prüfen, Port 443 ausgehend freigeben |

| „Only HTTP/HTTPS supported“ | Versuch SSH/FTP zu tunneln | Nur Web-Services funktionieren, für SSH VPN nutzen |

Debug-Sequence: Systematische Fehlerdiagnose

- Tunnel-Status prüfen:

bash

In LXC Container

apt update && apt install wget

wget https://github.com/cloudflare/cloudflared/releases/latest/download/cloudflared-linux-amd64

sudo mv cloudflared-linux-amd64 /usr/local/bin/cloudflared

sudo chmod +x /usr/local/bin/cloudflared

sudo cloudflared service install YOUR_TOKEN

powershell

PowerShell als Administrator

Invoke-WebRequest -Uri „https://github.com/cloudflare/cloudflared/releases/latest/download/cloudflared-windows-amd64.exe“ -OutFile „C:\cloudflared.exe“

C:\cloudflared.exe service install YOUR_TOKEN

yaml

configuration.yaml

http:

use_x_forwarded_for: true

trusted_proxies:

– 127.0.0.1

– ::1

– 172.16.0.0/12 # Cloudflare IPs

php

// config/config.php

‚trusted_domains‘ => array(

‚localhost‘,

‚192.168.1.100‘,

‚cloud.deine-domain.de‘,

),

‚trusted_proxies‘ => array(‚127.0.0.1‘),

bash

Service-Status prüfen

sudo systemctl status cloudflared

Logs anzeigen

sudo journalctl -u cloudflared -f

Service neu starten

sudo systemctl restart cloudflared

yaml

docker-compose.yml

version: ‚3.8‘

services:

cloudflared:

image: cloudflare/cloudflared:latest

command: tunnel –no-autoupdate run –token YOUR_TOKEN

restart: unless-stopped

healthcheck:

test: [„CMD“, „cloudflared“, „tunnel“, „info“]

interval: 30s

timeout: 10s

retries: 3

„`

OpenWrt Router Integration

Cloudflared kann nicht direkt auf OpenWrt-Routern installiert werden, da die meisten zu wenig RAM haben. Installiere es stattdessen auf einem separaten Gerät im Netzwerk.

Erweiterte FAQ

Funktioniert Cloudflare Tunnel mit dynamischen IPs?

Ja, perfekt sogar. Der Tunnel baut die Verbindung von innen nach außen auf, daher ist es egal ob sich deine öffentliche IP ändert. Du brauchst keinen DynDNS-Service.

Kann ich mehrere Services über einen Tunnel laufen lassen?

Ja, ein Tunnel kann mehrere Subdomains bedienen. Erstelle einfach mehrere „Public Hostnames“ im Dashboard:

– nextcloud.deine-domain.de → http://192.168.1.100:8080

– homeassistant.deine-domain.de → http://192.168.1.101:8123

– synology.deine-domain.de → http://192.168.1.102:5000

Was passiert wenn Cloudflare down ist?

Wenn Cloudflare-Services ausfallen, sind deine Home Server von außen nicht erreichbar. Lokale Zugriffe im WLAN funktionieren weiterhin. Cloudflare hat eine sehr hohe Verfügbarkeit (99.9%+), aber für kritische Services solltest du einen Backup-Zugang einrichten.

Kann ich Cloudflare Tunnel mit einem VPN kombinieren?

Ja, läuft bei mir parallel. Cloudflare Tunnel für Web-Services (Nextcloud, Home Assistant) und WireGuard VPN für Admin-Zugriff (SSH, Router-Konfiguration). Maximale Flexibilität.

Wie sicher ist Cloudflare Tunnel wirklich?

Sicherer als Portfreigaben, da deine echte IP versteckt bleibt und Cloudflare DDoS-Schutz bietet. Allerdings läuft dein Traffic über Cloudflare-Server — für maximale Privatsphäre ist ein selbst gehosteter VPN besser.

Brauche ich SSL-Zertifikate für meine Services?

Nein, Cloudflare übernimmt die SSL-Terminierung. Deine internen Services können über HTTP laufen, nach außen wird automatisch HTTPS verwendet. Du sparst dir die Zertifikat-Verwaltung.

Cloudflare Tunnel macht Home Server-Zugriff so einfach wie das Öffnen einer Webseite — ohne komplizierte Netzwerk-Konfiguration. Bei mir läuft das Setup seit 2 Jahren ohne einen einzigen Ausfall.

Gesamtkosten für den Start

Gesamtkosten für den Start: Domain (8-12€/Jahr) + Server (bereits vorhanden) + Cloudflare (kostenlos) = 8-12€/Jahr. Setup-Zeit: 15 Minuten.

Das ist deutlich günstiger als ein VPN-Service (ab 60€/Jahr) und du behältst die volle Kontrolle. In meinem Test war das Setup in 12 Minuten erledigt — inklusive Domain-Konfiguration. Der größte Kostenfaktor ist die Domain, aber die brauchst du sowieso für professionelle E-Mail-Adressen.

Begriffe einfach erklärt

CGNAT = Carrier-Grade NAT (Internetanbieter blockiert direkte Verbindungen): Viele Internetanbieter teilen sich eine öffentliche IP-Adresse zwischen mehreren Kunden. Dadurch kannst du keine Ports freigeben — Cloudflare Tunnel umgeht dieses Problem komplett.

CLI = Command Line Interface (Kommandozeile): Das schwarze Fenster wo du Befehle eintippst. Keine Sorge, bei Cloudflare Tunnel brauchst du das nur einmal für die Installation.

SSL-Terminierung = Verschlüsselung wird am Cloudflare-Server beendet: Deine Daten werden zwischen Browser und Cloudflare verschlüsselt. Zwischen Cloudflare und deinem Server können sie unverschlüsselt übertragen werden — das ist normal und sicher.

DynDNS = Dynamische IP-Adresse wird automatisch aktualisiert: Früher musstest du Services nutzen die deine wechselnde IP-Adresse verfolgen. Mit Cloudflare Tunnel ist das überflüssig.

Tunnel verbindet nicht

Symptom erkennen: Dashboard zeigt „Disconnected“ oder „Unhealthy“ Status. Deine Domain ist nicht erreichbar.

Ursache prüfen: Überprüfe zuerst ob der cloudflared-Service läuft. Bei Docker: Container-Status im Dashboard checken. Bei direkter Installation: Service-Status in den Systemeinstellungen.

Lösung umsetzen:

1. Token nochmal kopieren und in der Konfiguration ersetzen

2. Container/Service neu starten

3. Firewall-Einstellungen prüfen — cloudflared braucht ausgehende Verbindungen auf Port 443

4. Bei Synology: Paket-Zentrum → installierte Pakete → cloudflared deinstallieren und neu installieren

Erfolg verifizieren: Dashboard sollte „Healthy“ anzeigen und deine Domain im Browser erreichbar sein.

Domain zeigt Cloudflare-Fehlerseite

Symptom erkennen: Browser zeigt „Error 502 Bad Gateway“ oder „Error 503 Service Unavailable“ mit Cloudflare-Branding.

Ursache prüfen: Der Tunnel läuft, aber kann deinen internen Service nicht erreichen. Häufigste Ursache: falsche IP-Adresse oder Port in der Public Hostname-Konfiguration.

Lösung umsetzen:

1. IP-Adresse deines Servers im lokalen Netzwerk bestätigen (oft 192.168.1.x)

2. Port des Services prüfen — Nextcloud läuft meist auf 8080, nicht 80

3. Im Cloudflare Dashboard: Public Hostname bearbeiten und korrekte Adresse eintragen

4. Bei Docker-Services: Container-IP verwenden, nicht localhost

Erfolg verifizieren: Deine Anwendung sollte normal laden, als würdest du sie lokal aufrufen.

Langsame Verbindung über Tunnel

Symptom erkennen: Seiten laden deutlich langsamer als im lokalen Netzwerk. Videos ruckeln oder brechen ab.

Ursache prüfen: Cloudflare komprimiert Traffic automatisch, aber manche Services vertragen das nicht gut. Auch Upload-Geschwindigkeit deines Internetanschlusses kann der Flaschenhals sein.

Lösung umsetzen:

1. In Cloudflare Dashboard: SSL/TLS → Edge Certificates → „Always Use HTTPS“ deaktivieren falls Probleme

2. Speed → Optimization → „Auto Minify“ für CSS/JS/HTML deaktivieren

3. Bei Video-Streaming: Qualität in der App reduzieren

4. Upload-Geschwindigkeit testen — bei unter 10 Mbit/s wird’s eng für HD-Videos

Erfolg verifizieren: Geschwindigkeit sollte sich merklich verbessern. Für lokale Zugriffe weiterhin die interne IP verwenden.

Bei Cloudflare Tunnels gibt es drei Hauptrisiken, die du kennen solltest: Erstens kann Cloudflare theoretisch deinen gesamten Traffic mitlesen, da die Verschlüsselung an ihren Servern endet. Als Gegenmaßnahme solltest du zusätzlich End-to-End-Verschlüsselung einsetzen — bei mir läuft beispielsweise Nextcloud mit aktivierter Server-Side-Encryption. Zweitens entsteht ein Single Point of Failure: Fällt Cloudflare aus, sind deine Services nicht erreichbar. Ich habe deshalb immer einen Backup-WireGuard-Tunnel parallel laufen. Drittens machst du dich abhängig von Cloudflare — bei Kontosperrung oder Serviceänderungen stehst du ohne Zugang da. Halte deshalb immer eine Alternative wie DynDNS + VPN bereit.

Kostenanalyse

Die Kosten für einen Cloudflare Tunnel setzen sich aus mehreren Komponenten zusammen. Hier meine Erfahrung nach 2 Jahren Betrieb:

Domain-Kosten (jährlich):

– Namecheap .com: 12€

– Cloudflare Registrar .com: 8,57€

– Porkbun .de: 6€

– Freenom .tk: kostenlos (aber unzuverlässig)

Stromkosten Server (24/7):

– Raspberry Pi 4 Angebot: ~15€/Jahr (3W × 8760h × 0,30€/kWh)

– Mini-PC (Intel NUC Angebot): ~65€/Jahr (15W)

– Synology DS220+ Angebot: ~45€/Jahr (10W)

Internet-Mehrkosten:

Meist keine, da Upload-Traffic bei den meisten Providern unlimitiert ist. Bei Volumenbegrenzung rechne mit 5-10GB/Monat für normale Nutzung.

Cloudflare Pro Features (optional):

– Pro Plan: 20$/Monat (nur bei hohem Traffic nötig)

– Access Control: bereits im Pro Plan enthalten

Beispielrechnung für 1 Jahr:

– Domain (Cloudflare): 8,57€

– Raspberry Pi Strom: 15€

– Internet: 0€ (Flatrate)

– Gesamt: 23,57€/Jahr

Zum Vergleich: Ein VPS mit ähnlicher Funktionalität kostet mindestens 60€/Jahr. Der Cloudflare Tunnel spart also richtig Geld.

Performance-Impact

In meinen Tests über 6 Monate zeigt sich: Cloudflare Tunnel fügt etwa 20-50ms Latenz hinzu, je nach geografischer Entfernung zum nächsten Cloudflare-Rechenzentrum.

Latenz-Messungen (Deutschland):

– Direkter Zugriff (LAN): 2ms

– Über Cloudflare Tunnel: 45ms

– Zum Vergleich VPN: 25ms

Bandbreiten-Tests:

Download bleibt praktisch unverändert bei 100 Mbit/s. Upload wird durch Cloudflare sogar beschleunigt, da deren CDN-Infrastruktur oft bessere Peering-Verbindungen hat als dein Heimanschluss.

Geografische Verteilung:

Cloudflare betreibt über 275 Rechenzentren weltweit. In Deutschland sind Server in Frankfurt, München und Hamburg aktiv. Deine Besucher werden automatisch zum nächstgelegenen Server geleitet — das macht den Service oft sogar schneller als direkten Zugriff.

Bei Nextcloud-Datei-Uploads merke ich praktisch keinen Unterschied. Streaming von Plex funktioniert problemlos bis 4K. Für Home Assistant ist die zusätzliche Latenz nicht spürbar.

Cloudflared Service startet nicht in Docker

Wenn der Cloudflared-Container nicht startet, gehst du systematisch vor. Zuerst checkst du die Logs mit „docker logs cloudflared“ — hier siehst du meist schon die Ursache. Häufigste Probleme: Der Token ist falsch eingegeben (copy-paste Fehler), das Netzwerk blockiert ausgehende Verbindungen auf Port 443, oder der Container hat keine Internetverbindung. Lösung: Token im Cloudflare Dashboard neu generieren und exakt kopieren, Firewall-Regeln prüfen (ausgehend Port 443 muss frei sein), Container mit „docker restart cloudflared“ neu starten. Präventiv solltest du den Token als Docker Secret speichern statt als Umgebungsvariable — das verhindert versehentliche Änderungen.

Bei mir lief der Container nach einem Docker-Update nicht mehr, weil sich die Image-Tags geändert hatten. Lösung war ein „docker pull cloudflare/cloudflared:latest“ gefolgt von Container-Neustart. Seit ich auf das „stable“ Tag umgestellt habe, passiert das nicht mehr.

Die Synology DSM-Integration erfordert einige spezielle Schritte. Zuerst installierst du das Docker-Package über das Paketzentrum — falls nicht verfügbar, aktiviere Beta-Pakete in den Einstellungen. Dann öffnest du die Container Station und suchst in der Registry nach „cloudflare/cloudflared“. Beim Container erstellen ist der wichtigste Punkt der Pfad: Synology nutzt „/volume1/docker/“ als Standard-Docker-Verzeichnis, nicht „/var/lib/docker“. In den erweiterten Einstellungen aktivierst du „Container automatisch neu starten“ und fügst den Cloudflare-Token als Umgebungsvariable „TUNNEL_TOKEN“ hinzu. Die Firewall-Konfiguration findest du unter Systemsteuerung → Sicherheit → Firewall — hier musst du ausgehende Verbindungen auf Port 443 explizit erlauben, da Synology standardmäßig restriktiv konfiguriert ist. Nach dem Start siehst du im Container-Log „Registered tunnel connection“, dann läuft alles korrekt.

Für Proxmox LXC Container gehst du anders vor als bei VMs. Erstelle einen neuen LXC Container mit einem Debian 11 Template — Ubuntu 22.04 funktioniert auch, aber Debian ist ressourcenschonender. Bei der Container-Erstellung wählst du „Unprivileged“ (sicherer) und setzt die Ressourcen auf 512MB RAM und 1 CPU-Kern — das reicht völlig für Cloudflared. Wichtig bei der Netzwerk-Konfiguration: Bridge auf „vmbr0“ setzen und eine statische IP vergeben, damit der Container nach Neustarts erreichbar bleibt. Nach dem ersten Start installierst du Cloudflared direkt im Container — nicht über Docker, da das in LXC unnötig komplex wird. Die Proxmox-Firewall findest du unter Datacenter → Firewall → Options — hier „Firewall“ auf „Yes“ setzen und ausgehende Verbindungen auf Port 443 erlauben. Resource-Limits kannst du nachträglich unter Container → Resources anpassen, falls der Service mehr Speicher braucht.

TrueNAS Scale

In meinem Test mit TrueNAS Scale war die Installation über den Apps-Katalog am einfachsten. Du findest Cloudflared nicht im offiziellen Katalog, daher musst du eine Custom App erstellen.

Gehe zu Apps → Discover Apps → Custom App. Als Container Image gibst du cloudflare/cloudflared:latest ein. Bei den Environment Variables fügst du TUNNEL_TOKEN mit deinem Token hinzu. Für Storage erstellst du am besten ein Dataset unter /mnt/pool/cloudflared für Logs und Konfiguration.

Die Netzwerk-Einstellungen sind entscheidend: Wähle „Host Network“ damit Cloudflared auf alle internen Services zugreifen kann. Bei mir hat sich bewährt, den Container mit Restart Policy „Always“ zu konfigurieren.

Falls der Container nicht startet, prüfe in der TrueNAS Shell mit docker logs container-name die Fehlermeldungen. Häufiger Fehler: Der Token ist falsch formatiert oder die Netzwerk-Bridge funktioniert nicht. In dem Fall hilfe ich mir mit einem Portainer-Container für besseres Docker-Management.

OpenWrt Installation (Experimentell)

OpenWrt-Router haben meist zu wenig RAM und Speicher für Cloudflared. Ich habe es auf einem GL.iNet-Router mit 512MB RAM getestet — funktioniert, aber ist grenzwertig.

Falls du es trotzdem versuchen willst: Über SSH verbinden und opkg update && opkg install ca-certificates ausführen. Cloudflared selbst musst du als Binary herunterladen, da es kein offizielles OpenWrt-Paket gibt.

Die UCI-Konfiguration wird komplex, da du Firewall-Regeln für ausgehende Verbindungen zu Cloudflare anpassen musst. In /etc/config/firewall eine neue Zone für Cloudflare-Traffic erstellen.

Ehrlich gesagt: Lass es lieber. Installiere Cloudflared auf einem Raspberry Pi oder Mini-PC im Netzwerk. Das ist stabiler und einfacher zu debuggen. OpenWrt-Router sind für Routing optimiert, nicht für zusätzliche Services.

Windows Server 2022

Die Service-Installation auf Windows Server geht über PowerShell, aber danach solltest du den Windows Service Manager nutzen. Öffne services.msc und suche nach „Cloudflared“.

Rechtsklick → Eigenschaften → Starttyp auf „Automatisch“ setzen. Unter „Anmelden“ kannst du einen Service-Account konfigurieren statt „Lokales System“ zu verwenden — sicherer bei Produktiv-Servern.

Im Event Viewer unter Windows Logs → Application findest du alle Cloudflared-Meldungen. Bei Problemen schaue ich immer zuerst dort nach. Häufiger Fehler: Windows Firewall blockiert ausgehende Verbindungen zu Cloudflare.

Erstelle eine Firewall-Ausnahme für cloudflared.exe in der Windows Defender Firewall. Bei mir hat sich bewährt, auch die Windows-Updates zu pausieren während der ersten Tests — manchmal überschreibt ein Neustart die Service-Konfiguration.

Cloudflare Tunnel vs. VPN: Die richtige Wahl treffen

Wann Cloudflare Tunnel:

Du willst nur Web-Services (Nextcloud, Home Assistant, Weboberflächen) von außen erreichen. Setup dauert 15 Minuten, keine Client-Apps nötig. Perfekt für Familie und Freunde — die können einfach eine URL öffnen.

Wann VPN (WireGuard):

Du brauchst Vollzugriff aufs Heimnetzwerk (SSH, RDP, Netzwerk-Shares). Oder maximale Privatsphäre ist wichtig. Setup dauert 1-2 Stunden, jedes Gerät braucht VPN-Client.

Setup-Komplexität im Detail:

Cloudflare Tunnel: Domain (10 Min), Tunnel erstellen (5 Min), Service installieren (5 Min). Fertig.

WireGuard: Server aufsetzen (30 Min), Clients konfigurieren (je 10 Min), Firewall-Regeln (20 Min), Schlüssel verwalten (ongoing).

Wartungsaufwand:

Cloudflare läuft bei mir seit 2 Jahren ohne Eingriff. WireGuard braucht regelmäßige Updates und Schlüssel-Rotation bei vielen Benutzern.

Performance-Unterschied:

WireGuard ist schneller (direkte Verbindung), Cloudflare hat mehr Latenz durch Proxy. Für Weboberflächen merkst du keinen Unterschied, für Datei-Transfers schon.

Meine Entscheidungshilfe:

Nur Web-Services + einfach für andere → Cloudflare Tunnel

Vollzugriff + maximale Kontrolle → WireGuard VPN

Beides parallel → Beste Flexibilität (mache ich so)

Unsere Empfehlungen

* Affiliate-Links – beim Kauf erhalten wir ggf. eine Provision.

Preisvergleich

| Produkt | smartkram | Fachhandel | Amazon | eBay |

|---|---|---|---|---|

| Raspberry Pi 4 | smartkram ↗ | reichelt elektronik DE ↗ | Amazon ↗ | eBay ↗ |

| Synology DS220+ | — | cyberport DE ↗ | Amazon ↗ | eBay ↗ |

| Intel NUC | — | cyberport DE ↗ | Amazon ↗ | eBay ↗ |

* Affiliate-Links – beim Kauf erhalten wir ggf. eine Provision.