NAS per VPN von außen sicher erreichen – WireGuard Setup

NAS per VPN von außen sicher erreichen – WireGuard Setup

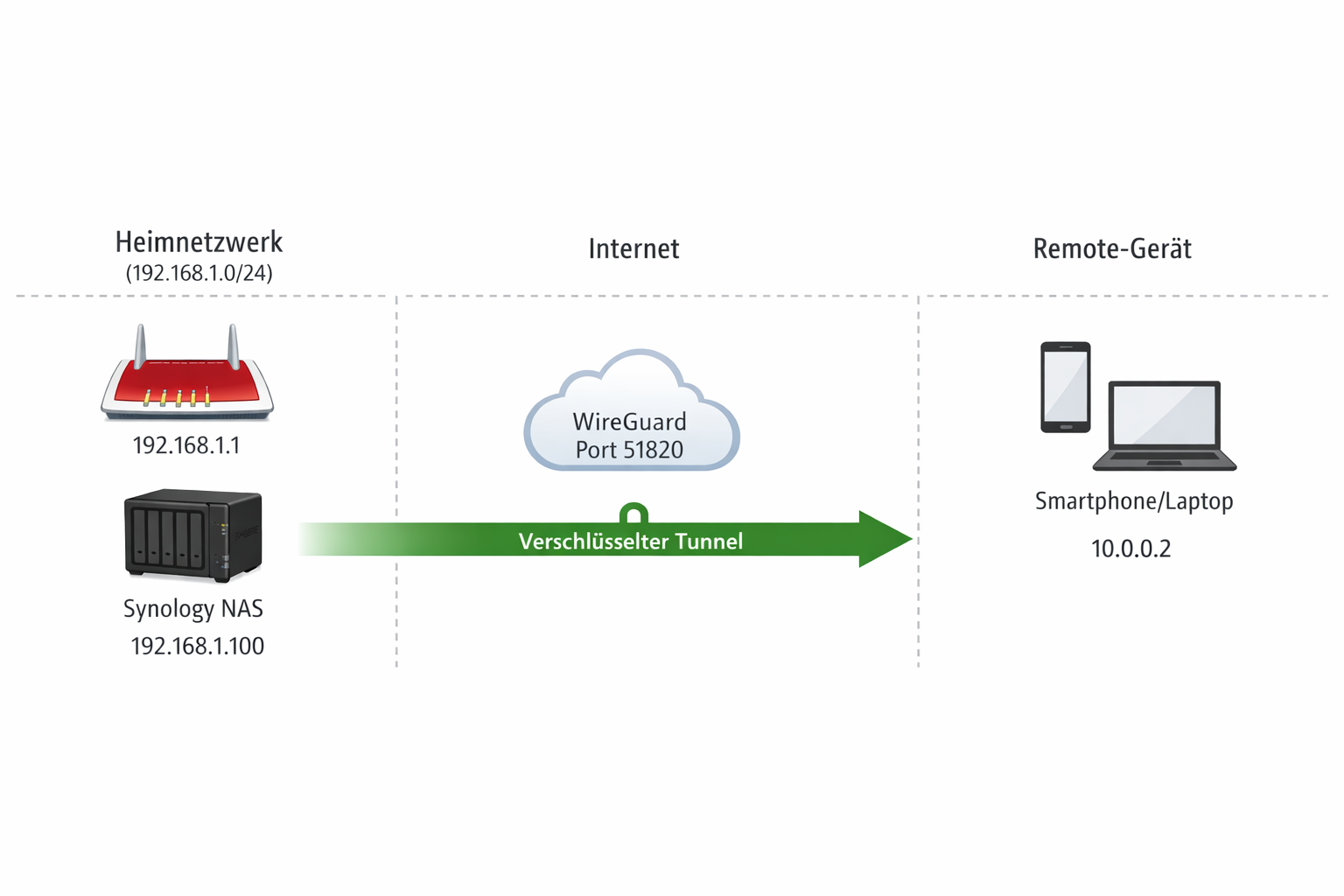

Wenn du von unterwegs auf dein NAS zugreifen willst, ohne SMB-Ports oder Web-Interfaces direkt ins Internet zu öffnen, ist WireGuard die sinnvollste Option, weil es verschlüsselten Tunneling ohne Port-Forwarding kritischer Dienste ermöglicht.

Die 5 häufigsten Fehler

- Port 51820 UDP nicht freigegeben: VPN verbindet nicht, weil Router-Firewall WireGuard-Traffic blockiert

- AllowedIPs falsch konfiguriert: VPN läuft, aber NAS-IP 192.168.178.x nicht erreichbar

- CGNAT übersehen: Provider nutzt Carrier-Grade NAT – eingehende Verbindungen unmöglich

- NetBIOS über VPN erwartet: \\NAS-NAME funktioniert nicht, nur direkte IP \\192.168.178.100

- MTU-Größe ignoriert: Verbindung steht, aber Dateitransfer bricht bei großen Dateien ab

Die Entscheidung: Welche WireGuard-Lösung passt zu dir?

| Wenn du hast… | Dann nimm… | Kosten | Setup-Zeit | Sicherheit |

|---|---|---|---|---|

| 1-2 Nutzer + FRITZ!Box 7490+ kaufen | Router-WireGuard | 0 € | 30 Min | Sehr hoch |

| 3-5 Nutzer + Synology DS220+ Angebot | NAS-eigenes WireGuard | 0 € | 45 Min | Hoch |

| Mehr als 5 Nutzer + alter Router | Raspberry Pi Gateway | ca. 45 € | 90 Min | Sehr hoch |

| Hohe Last + pfSense/OPNsense | Dedizierte VPN-Appliance | ca. 200 € | 60 Min | Sehr hoch |

Setup Einsteiger: FRITZ!Box + Synology

Hardware: FRITZ!Box 7590 + Synology DS220+ + iPhone

Ergebnis: Sicherer Zugriff auf NAS-Shares und DSM-Interface von unterwegs in 30 Minuten

Setup Fortgeschritten: Raspberry Pi Gateway

Hardware: Alter Router + selbstgebautes NAS + Raspberry Pi 4 kaufen + Android

Ergebnis: Vollständige Kontrolle über VPN-Server, Support für 10+ Clients, erweiterte Routing-Optionen

WireGuard vs. OpenVPN: Zentral vs. Legacy

In der Praxis zeigt sich: WireGuard stabiler bei mobilen Verbindungen (Handover zwischen WLAN/LTE), OpenVPN besser bei komplexen Unternehmens-Setups mit Certificate Authority. Für NAS-Backup-Strategien ist WireGuard die bessere Wahl wegen geringerem Overhead.

WireGuard Setup: Router-basierte Lösung (FRITZ!Box)

Das NAS bleibt im internen Netz geschützt, während WireGuard den verschlüsselten Tunnel bereitstellt.

1. FRITZ!Box WireGuard aktivieren

- Internet → Freigaben → VPN (WireGuard)

- VPN-Verbindung hinzufügen“ klicken

- Name: NAS-Zugriff“ eingeben

- IP-Bereich: 10.0.0.0/24 (automatisch)

- Übernehmen“ klicken

2. Client-Konfiguration erstellen

- Gerät hinzufügen“ klicken

- Name: iPhone-Max“ oder Android-Pixel“

- QR-Code wird generiert

- QR-Code mit WireGuard-App scannen

3. Port-Freigabe konfigurieren

- Internet → Freigaben → Portfreigaben

- Gerät für Freigaben hinzufügen“

- Gerät: FRITZ!Box auswählen

- Neue Freigabe: Port 51820 UDP

- Übernehmen“ klicken

4. NAS-Routing einrichten

- Heimnetz → Netzwerk → Netzwerkeinstellungen

- Weitere Einstellungen“ → IPv4-Routen“

- Route hinzufügen:

- Netzwerk: 10.0.0.0/24

- Gateway: 192.168.178.1

- Übernehmen“ klicken

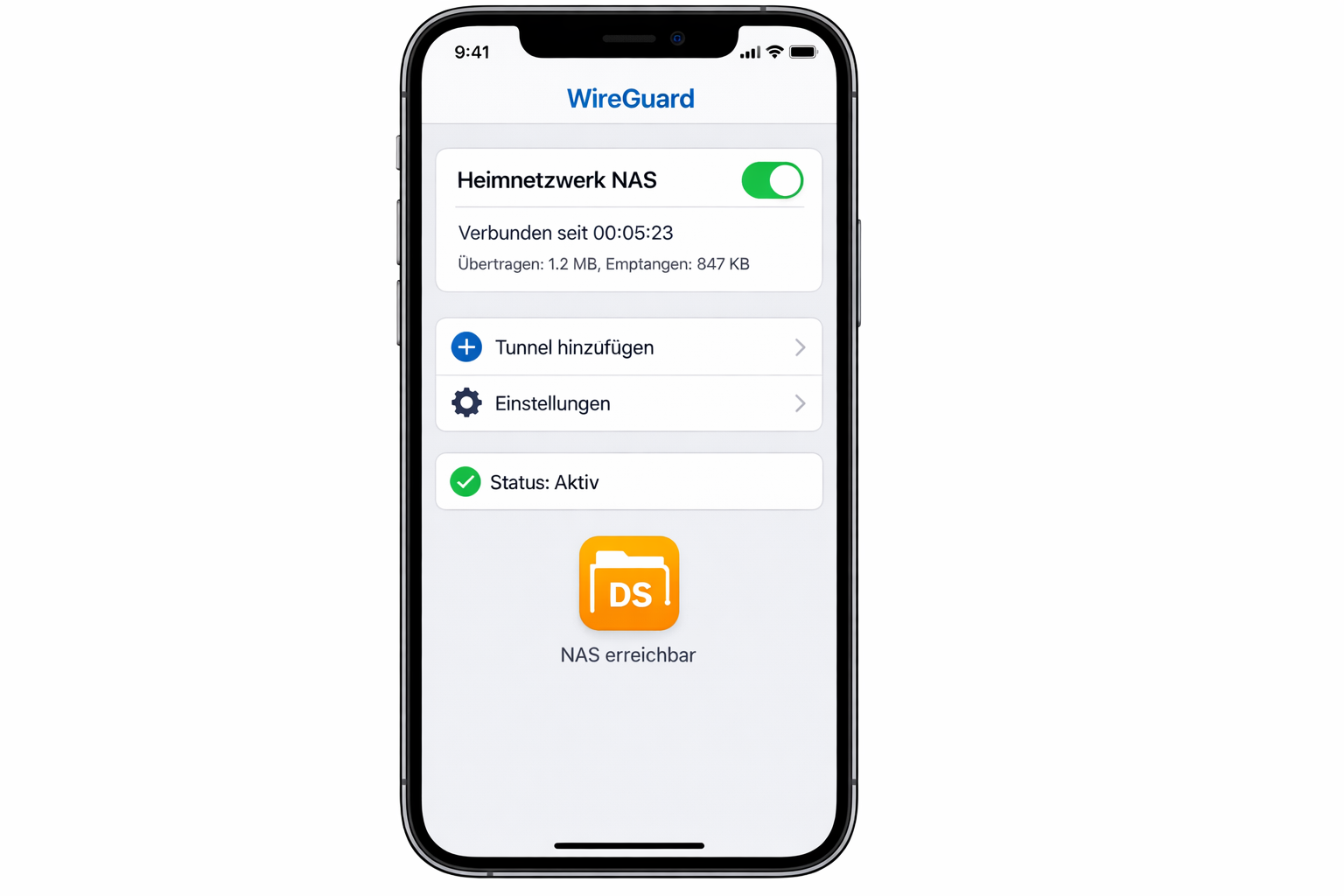

5. Smartphone-App konfigurieren

- WireGuard-App öffnen

- +“ → QR-Code scannen“

- FRITZ!Box QR-Code scannen

- Verbindung NAS-Zugriff“ aktivieren

- Status prüfen: Handshake“ muss erscheinen

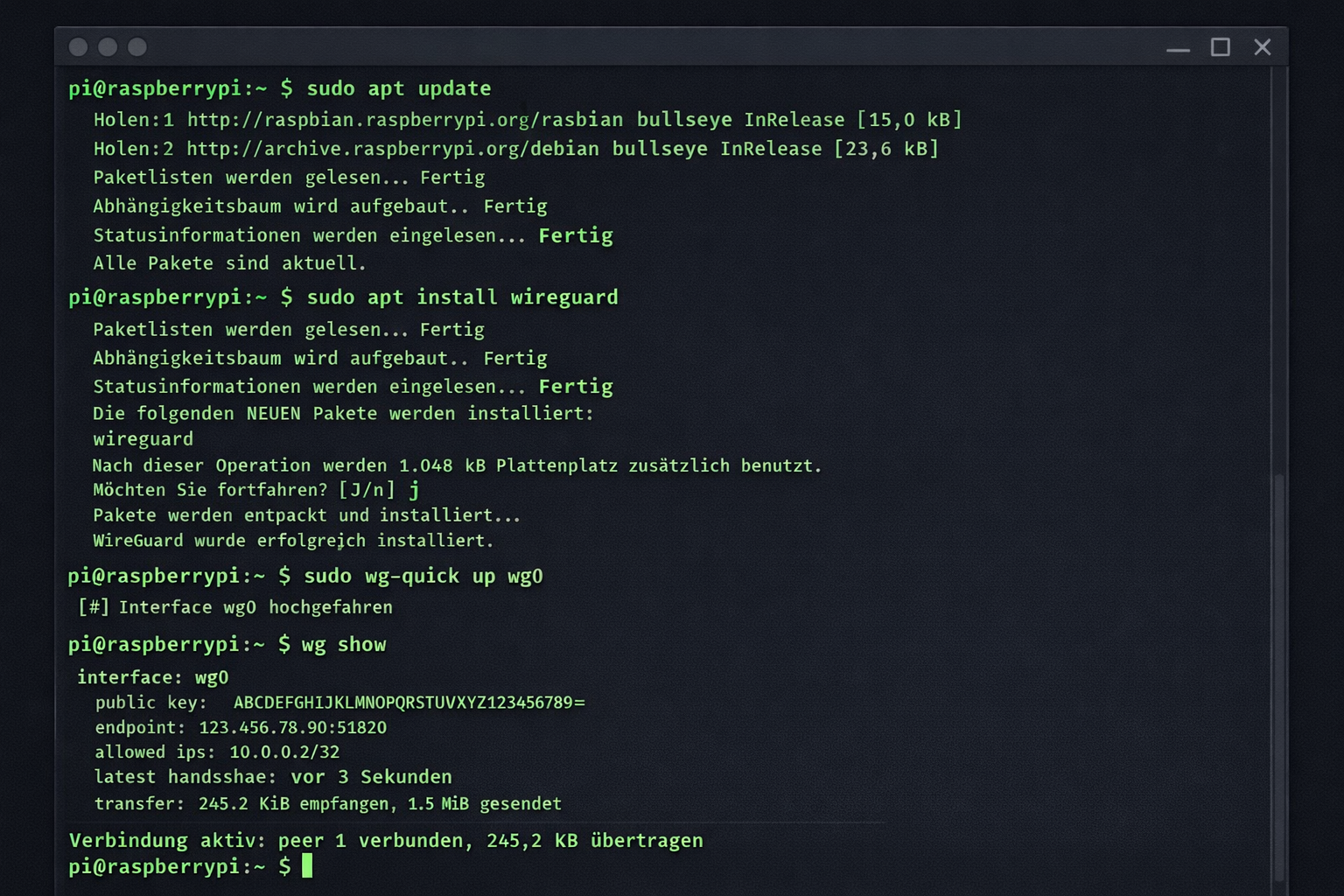

Alternative: Raspberry Pi als WireGuard-Gateway

Für ältere Router ohne WireGuard-Support bietet ein Raspberry Pi 4 als Gateway vollständige Kontrolle über VPN-Parameter.

1. Raspberry Pi vorbereiten

sudo apt update && sudo apt upgrade -y

sudo apt install wireguard wireguard-tools -y

sudo systemctl enable wg-quick@wg02. Server-Konfiguration erstellen

cd /etc/wireguard

sudo wg genkey | sudo tee privatekey | wg pubkey | sudo tee publickey

sudo chmod 600 privatekeysudo nano /etc/wireguard/wg0.conf[Interface]

PrivateKey = [INHALT VON privatekey]

Address = 10.0.0.1/24

ListenPort = 51820

PostUp = iptables -A FORWARD -i %i -j ACCEPT; iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE

PostDown = iptables -D FORWARD -i %i -j ACCEPT; iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE

3. Client-Schlüssel generieren

wg genkey | tee client_private.key | wg pubkey > client_public.key

cat client_private.key # Notiere den privaten Schlüssel

cat client_public.key # Notiere den öffentlichen Schlüssel4. Client zur Server-Config hinzufügen

sudo nano /etc/wireguard/wg0.conf# Am Ende hinzufügen:

[Peer]

PublicKey = [CLIENT PUBLIC KEY]

AllowedIPs = 10.0.0.2/325. WireGuard starten

sudo wg-quick up wg0

sudo systemctl enable wg-quick@wg0

sudo wg show # Status prüfenSynology NAS: WireGuard direkt installieren

Bei modernen Synology-Systemen läuft WireGuard direkt auf dem NAS – keine zusätzliche Hardware nötig.

1. WireGuard-Paket installieren

- DSM → Paket-Zentrum öffnen

- WireGuard“ suchen

- Installieren“ klicken

- Nach Installation: Öffnen“ klicken

2. Server-Profil erstellen

- Profil“ → Erstellen“ klicken

- Name: NAS-VPN-Server“

- Port: 51820 (Standard)

- IP-Bereich: 10.0.0.0/24

- Weiter“ klicken

3. Client hinzufügen

- Client“ → Erstellen“

- Name: Smartphone“

- IP: 10.0.0.2 (automatisch)

- QR-Code wird generiert

- Mit WireGuard-App scannen

4. Firewall-Regel erstellen

- Systemsteuerung → Sicherheit → Firewall

- Regel erstellen“ klicken

- Ports: 51820 UDP

- Quelle: Alle

- Übernehmen“ klicken

Häufige Fehler und Lösungen

| Fehlerbild | Ursache | Lösung |

|---|---|---|

| Handshake failed, Connection timeout | Port 51820 UDP nicht freigegeben | Router-Portfreigabe prüfen: Internet → Freigaben → Port 51820 UDP öffnen |

| VPN verbindet, aber NAS nicht erreichbar | Routing-Problem zwischen VPN und LAN | AllowedIPs auf 192.168.178.0/24 erweitern oder Split-Tunneling deaktivieren |

| SMB-Shares nicht sichtbar über VPN | NetBIOS funktioniert nicht über VPN | Direkte IP verwenden: \\192.168.178.100 statt \\NAS-NAME |

| Synology DSM nicht erreichbar über VPN | DSM bindet nur an lokale IP | Systemsteuerung → Anmeldung → DSM → Alle Schnittstellen“ aktivieren |

| WireGuard-Paket lässt sich nicht installieren | DSM-Version zu alt oder CPU nicht unterstützt | DSM auf 7.1+ updaten oder Router-WireGuard nutzen |

| Verbindung bricht nach 2 Minuten ab | Keep-Alive nicht konfiguriert | PersistentKeepalive = 25 in Client-Config hinzufügen |

| CGNAT blockiert eingehende Verbindungen | Provider nutzt Carrier-Grade NAT | IPv6 aktivieren oder VPS als Relay-Server einrichten |

| DNS-Namen funktionieren nicht über VPN | Client nutzt externe DNS-Server | DNS = 192.168.178.1 in Client-Interface-Sektion hinzufügen |

| Hoher Ping und langsame Übertragung | MTU-Größe nicht optimiert | MTU = 1420 in Client-Interface-Sektion setzen |

| Permission denied bei SMB-Mount | CIFS-Version nicht kompatibel | vers=2.0 oder vers=3.0 in mount-Optionen hinzufügen |

| HTTP 502 Bad Gateway bei DSM-Zugriff | Reverse Proxy Header fehlen | X-Forwarded-For und X-Real-IP Header in nginx.conf setzen |

Debug-Sequenz: WireGuard systematisch prüfen

1. Netzwerk erreichbar?

# Von externem Netz (Handy-Hotspot):

nmap -sU -p 51820 deine-externe-ip.de

# Erwartete Ausgabe:

51820/udp open|filtered unknown2. DNS korrekt?

# DynDNS-Auflösung testen:

nslookup deine-domain.dyndns.org

# Sollte deine aktuelle externe IP zurückgeben3. Service läuft?

# Raspberry Pi / Linux:

sudo wg show

sudo systemctl status wg-quick@wg0

# FRITZ!Box: System → Ereignisse → "WireGuard" filtern

# Synology: WireGuard-App → Status → Verbindungen4. Logs prüfen

# Linux-System:

journalctl -u wg-quick@wg0 -f

# Client-App: Verbindungsdetails → Log anzeigen

# Handshake-Zeitstempel darf nicht älter als 2 Minuten sein5. Timeout-Werte optimieren

# Client-Config erweitern:

[Interface]

MTU = 1420

[Peer]

PersistentKeepalive = 25

# Timeout nach 180 Sekunden ohne HandshakePerformance-Optimierung

Split-Tunneling für bessere Performance

# In der WireGuard-App:

AllowedIPs = 192.168.178.0/24

# Statt:

AllowedIPs = 0.0.0.0/0DNS-Konfiguration optimieren

# Client-Config:

[Interface]

DNS = 192.168.178.1

# Jetzt funktioniert: http://nas.fritz.boxErweiterte Routing-Regeln

# Nur NAS-Subnet über VPN:

AllowedIPs = 192.168.178.0/24, 10.0.0.0/24

# Für mehrere Standorte:

AllowedIPs = 192.168.178.0/24, 192.168.1.0/24Hardware-Empfehlungen nach Nutzung

Router mit WireGuard-Support

| Modell | Preis | WireGuard | Max. Clients | VPN-Durchsatz |

|---|---|---|---|---|

| FRITZ!Box 7590 Angebot AX | ca. 180 € | Nativ | 10 | 500 Mbit/s |

| ASUS AX6000 | ca. 250 € | Über Merlin | 20 | 800 Mbit/s |

| Netgate SG-1100 | ca. 200 € | pfSense | 50 | 300 Mbit/s |

Raspberry Pi Gateway-Lösung

Für kostenbewusste NAS-Setups ist ein Raspberry Pi als WireGuard-Gateway die flexibelste Lösung:

| Komponente | Preis | Zweck |

|---|---|---|

| Raspberry Pi 4 kaufen (4GB) | ca. 45 € | WireGuard-Server |

| MicroSD 32GB kaufen | ca. 10 € | Betriebssystem |

| Netzteil USB-C Netzteil kaufen | ca. 8 € | Stromversorgung |

| Gesamt | ca. 63 € | Komplettes Gateway |

Integration mit NAS-Diensten

SMB/CIFS Shares einbinden

# Windows: Netzlaufwerk verbinden

\\192.168.178.100\share

# macOS: Finder → Gehe zu → Mit Server verbinden

smb://192.168.178.100/share

# Linux mit CIFS-Version:

sudo mount -t cifs //192.168.178.100/share /mnt/nas \

-o username=admin,password=secret,uid=1000,vers=3.0Synology Services über VPN

- DSM Web-Interface: http://192.168.178.100:5000

- File Station: Über DSM oder mobile App

- Synology Drive: Automatische Synchronisation

- Photos: Foto-Backup von unterwegs

- Video Station: Streaming über VPN

TrueNAS Integration

Für TrueNAS-Installationen funktioniert WireGuard über das Plugin-System oder direkt über FreeBSD-Jails.

Sicherheits-Best-Practices

Schlüssel-Rotation

# Neue Schlüssel alle 6 Monate:

wg genkey | tee new_private.key | wg pubkey > new_public.key

# Alte Peer-Einträge entfernen:

sudo wg set wg0 peer [OLD_PUBLIC_KEY] removeFirewall-Regeln verschärfen

# Nur VPN-Clients dürfen auf NAS:

iptables -A INPUT -s 10.0.0.0/24 -d 192.168.178.100 -j ACCEPT

iptables -A INPUT -d 192.168.178.100 -j DROPMonitoring und Alerting

# Verbindungs-Monitoring:

#!/bin/bash

LAST_HANDSHAKE=$(wg show wg0 latest-handshakes | awk '{print $2}')

CURRENT_TIME=$(date +%s)

DIFF=$((CURRENT_TIME - LAST_HANDSHAKE))

if [ $DIFF -gt 300 ]; then

echo "WireGuard: Keine Verbindung seit 5 Minuten" | mail admin@domain.de

fiFazit

WireGuard bietet sicheren NAS-Zugriff ohne die Risiken von Port-Forwarding. In der Praxis zeigt sich: Router-basierte Lösungen stabiler bei wenigen Nutzern, dedizierte Gateways besser bei komplexen Setups mit mehr als 5 Clients. Die Kombination mit modernen NAS-Betriebssystemen ermöglicht professionelle Remote-Access-Lösungen für den Heimbereich.

Unsere Empfehlungen

* Affiliate-Links – beim Kauf erhalten wir ggf. eine Provision.

Preisvergleich

| Produkt | smartkram | Fachhandel | Amazon | eBay |

|---|---|---|---|---|

| FRITZ!Box 7490+ | — | cyberport DE ↗ | Amazon ↗ | eBay ↗ |

| Synology DS220+ | — | cyberport DE ↗ | Amazon ↗ | eBay ↗ |

| Raspberry Pi 4 | smartkram ↗ | reichelt elektronik DE ↗ | Amazon ↗ | eBay ↗ |

| FRITZ!Box 7590 | — | cyberport DE ↗ | Amazon ↗ | eBay ↗ |

| MicroSD 32GB | smartkram ↗ | — | Amazon ↗ | eBay ↗ |

| USB-C Netzteil | smartkram ↗ | Eufylife DE ↗ | Amazon ↗ | eBay ↗ |

* Affiliate-Links – beim Kauf erhalten wir ggf. eine Provision.