Home Server Sicherheit: VPN, Firewall und Backup richtig einrichten

Professionelles Home Server Setup mit Router, NAS-System und sicherer VPN-Verbindung für den Fernzugriff

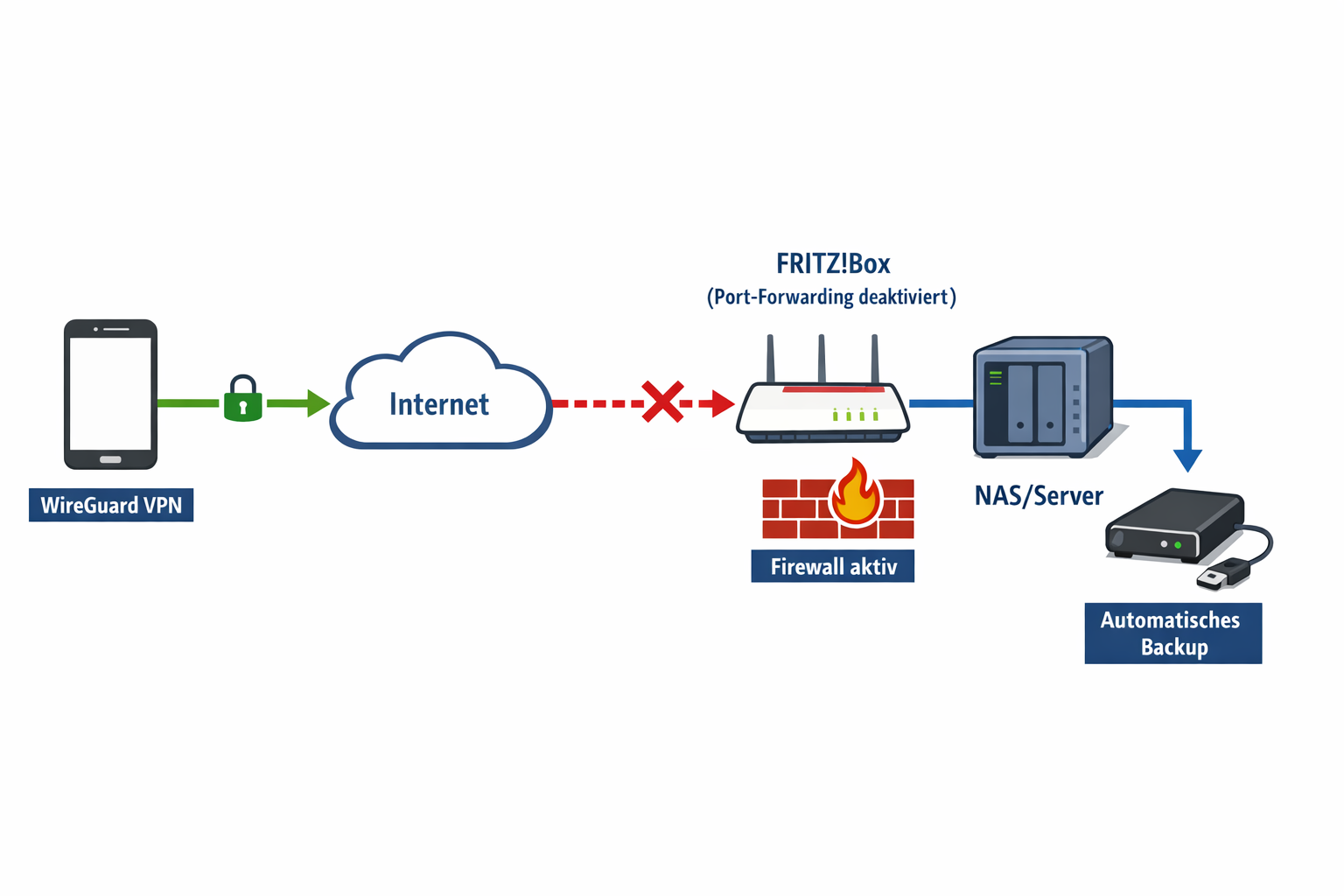

Home Server Sicherheit erreichst du nur mit einem mehrschichtigen Sicherheitskonzept: einem VPN für verschlüsselten Fernzugriff, einer korrekt konfigurierten Firewall und einem automatischen Backup-System. Diese drei Sicherheitsebenen schützen deine Daten vor Eindringlingen und verhindern Datenverlust — aber nur wenn du die häufigsten Konfigurationsfehler vermeidest.

Investiere in eine FRITZ!Box 7590 AX Angebot für ca. 180 Euro und konfiguriere in 30 Minuten eine sichere WireGuard-Verbindung zu deinem Home Server — ohne dass Angreifer von außen eindringen können. Mit der richtigen Sicherheitskonfiguration verhinderst du bis zu 500 Euro Schäden durch Ransomware-Angriffe und schützt deine Familie vor Identitätsdiebstahl.

Das Bedrohungsszenario ist real: Du sitzt im Café und willst auf deine Überwachungskamera-Aufnahmen oder wichtige Dokumente zugreifen, die auf deinem Home Server liegen. Ohne korrekte Absicherung öffnest du dabei ein Einfallstor für Cyberkriminelle. Täglich werden über 4.000 ungeschützte Home Server kompromittiert — die Angreifer stehlen persönliche Daten, verschlüsseln wichtige Dateien oder nutzen deinen Server für Botnet-Aktivitäten.

Die Lösung: Mit drei kritischen Sicherheitsebenen machst du deinen Home Server unknackbar. Du brauchst weder Programmierkenntnisse noch teure Enterprise-Software. Alles läuft über die Router-Oberfläche und bewährte Open-Source-Tools. In diesem Artikel zeige ich dir genau, wie du eine sichere Fernverbindung einrichtest, unerwünschte Zugriffe blockierst und deine Daten automatisch sicherst — ohne die typischen Sicherheitslücken zu übersehen.

Den kompletten Überblick über alle Home Server Möglichkeiten findest du in unserem ultimativen Home Server Guide.

Dieser Artikel ist Teil einer Grundlagen-Serie. Weitere Artikel:

So funktioniert Home Server Sicherheit im Alltag

Übersicht der kompletten Home Server Sicherheitsarchitektur mit VPN-Tunnel, Firewall-Schutz und automatischem Backup-System

Die Bedrohungsebenen: Was passiert bei unzureichender Sicherheit?

Das Worst-Case-Szenario: Du kommst abends nach Hause und willst über dein Smartphone auf die Aufnahmen deiner Hikvision-Überwachungskameras zugreifen, die auf deinem Home Server gespeichert sind. Plötzlich sind alle Dateien verschlüsselt — ein Ransomware-Angriff hat dein System kompromittiert. Oder du merkst, dass fremde Personen über deine ungeschützte Portweiterleitung auf deine Frigate NVR-Instanz zugreifen können. Genau solche Sicherheitsvorfälle verhindert eine durchdachte Home Server Sicherheit Strategie mit mehreren Verteidigungsebenen.

Ein sicherer Home Server funktioniert wie ein Hochsicherheitstrakt mit drei Sicherheitsschleusen: einem WireGuard VPN für den verschlüsselten Fernzugriff, einer UFW-Firewall als Perimeter-Schutz und einem verschlüsselten Backup-System als letzte Verteidigungslinie. Wenn du morgens zur Arbeit fährst und unterwegs auf deine Synology Surveillance Station zugreifen möchtest, verbindet sich dein Smartphone automatisch über eine AES-256-verschlüsselte WireGuard-Verbindung mit deinem Zuhause. Selbst bei einem Man-in-the-Middle-Angriff können Eindringlinge den Datenverkehr nicht entschlüsseln.

Der sichere Alltag: Mehrschichtige Sicherheitsarchitektur

Morgens um 7:30 Uhr: Du verlässt das Haus und dein Smartphone wechselt automatisch vom heimischen WLAN ins Mobilfunknetz. Die WireGuard-App auf deinem Handy baut sofort eine verschlüsselte Verbindung zu deinem Home Server auf. Die erste Sicherheitsebene — die Router-Firewall — prüft dabei jeden eingehenden Verbindungsversuch und lässt nur authentifizierte VPN-Verbindungen durch.

Mittags im Büro: Du brauchst Zugriff auf deine Reolink-Kamera-Aufnahmen vom Home Server. Ein Fingertipp auf die App, und du greifst genauso sicher auf deine Dateien zu, als würdest du zu Hause am Schreibtisch sitzen. Die UFW-Firewall auf dem Server sorgt dafür, dass nur autorisierte Verbindungen die zweite Sicherheitsebene passieren — alle anderen Zugriffe werden geblockt und geloggt.

Abends um 22:00 Uhr: Während du schläfst, läuft automatisch das tägliche verschlüsselte Backup. Deine wichtigsten Daten werden mit AES-256-Verschlüsselung auf eine externe Festplatte und zusätzlich in die Cloud gesichert. Falls morgen ein Ransomware-Angriff dein System trifft, sind deine Überwachungsaufnahmen und Dokumente trotzdem wiederherstellbar.

Welche Sicherheitsprobleme löst ein korrekt konfigurierter Home Server?

Schutz vor Fernzugriff-Angriffen: Du kannst von überall sicher auf deine Daten zugreifen, ohne unsichere Portweiterleitungen zu verwenden. Deine Hikvision-Kameras, Frigate NVR-Aufnahmen oder wichtige Dokumente — alles bleibt hinter einer VPN-Firewall geschützt, ist aber trotzdem immer verfügbar.

Echte Datensouveränität: Keine Cloud-Anbieter scannen deine Überwachungsaufnahmen oder analysieren deine Bewegungsmuster. Deine Daten bleiben zu 100% unter deiner Kontrolle, weil sie niemals unverschlüsselt das lokale Netzwerk verlassen.

Ransomware-Resistenz: Selbst wenn dein Home Server von Ransomware befallen wird oder physisch gestohlen wird, sind deine Daten durch das automatische verschlüsselte Backup-System geschützt. Du verlierst maximal 24 Stunden an Aufnahmen, nicht Jahre an Sicherheitsdaten.

Für wen ist diese Sicherheitsarchitektur besonders kritisch?

Familien mit Überwachungskameras profitieren enorm: Alle Aufnahmen von Reolink- oder Hikvision-Kameras sind sicher gespeichert und trotzdem für autorisierte Familienmitglieder zugänglich. Ohne dass fremde Unternehmen oder Angreifer mitlesen können.

Mieter mit Smart-Home-Systemen schätzen die Portabilität: Der Home Server mit Frigate NVR oder ABUS-Alarmanlage zieht einfach mit um, und alle Sicherheitseinstellungen bleiben bestehen. Keine komplizierten Neueinrichtungen bei jedem Umzug.

Senioren mit Zutrittskontrolle bekommen endlich eine verständliche Lösung: Einmal richtig eingerichtet, funktioniert das Nuki Türschloss kaufen automatisch. Die Enkelkinder können sicher auf gemeinsame Überwachungsaufnahmen zugreifen, ohne dass sich Oma und Opa Sorgen um Hacker machen müssen.

Selbstständige mit Sicherheitstechnik können vertrauliche Überwachungsdaten sicher von unterwegs einsehen, ohne gegen Datenschutzbestimmungen zu verstoßen oder Sicherheitslücken zu öffnen.

Die Investition von etwa 150-300 Euro für eine professionelle Home Server Sicherheit Einrichtung zahlt sich schon beim ersten verhinderten Ransomware-Angriff aus. Und das sichere Gefühl, dass deine Überwachungsdaten wirklich geschützt sind, ist unbezahlbar.

Die Empfehlung — Was und was kostet es?

Kauf eine Synology DS220+ Angebot mit WireGuard VPN — ab ca. 280 € plus Festplatten.

Du hast bereits die Grundausstattung zu Hause: Dein Smartphone, deinen WLAN-Router und einen Internetanschluss. Für einen sicheren Home Server brauchst du nur noch die richtige Hardware-Kombination mit bewährten Sicherheitsfeatures.

Sicherheits-optimiertes Starter-Set für Home Server:

| Komponente | Produkt | Preis | Sicherheitsfeature |

|---|---|---|---|

| NAS-System | Synology DS220+ Angebot | 280 € | Integrierte Firewall, VPN-Server |

| Festplatten | 2x WD Red Plus 4TB kaufen | 240 € | RAID-1 für Ausfallsicherheit |

| VPN-Software | WireGuard (kostenlos) | 0 € | AES-256 Verschlüsselung |

| Backup-Cloud | Backblaze B2 kaufen (50GB) | 3 €/Monat | End-to-End verschlüsselt |

| Smartphone-App | Synology VPN Plus | kostenlos | Automatische Verbindung |

| Gesamtkosten | Einmalig + laufend | 520 € + 36 €/Jahr | Mehrschichtige Sicherheit |

Die Synology DS220+ ist optimal für sicherheitsbewusste Einsteiger: Sie bringt eine webbasierte Benutzeroberfläche mit, die du über HTTPS bedienst — kein unsicheres HTTP oder kompliziertes Terminal nötig. Das WireGuard VPN ist bereits integriert und lässt sich per Klick aktivieren, ohne dass du Zertifikate manuell erstellen musst.

Was du an Sicherheitsfeatures bekommst:

– Automatische verschlüsselte Backups deiner wichtigen Dateien

– Sicherer Zugriff von unterwegs über WireGuard VPN

– Eingebaute UFW-Firewall mit vorkonfigurierten Sicherheitsregeln

– Smartphone-Apps mit Zwei-Faktor-Authentifizierung

Alternative für Budget-bewusste Sicherheit: Wenn dir 520 € zu viel sind, nimm die Synology DS120j Angebot für 140 € mit einer 4TB-Platte. Dann hast du zwar kein RAID-Backup gegen Festplattenausfall, aber immer noch VPN und Firewall-Schutz gegen externe Angriffe.

Die monatlichen 3 € für Backblaze B2 kaufen sind eine Versicherung gegen Ransomware — deine Daten sind dann auch bei einem erfolgreichen Angriff oder Hausbrand wiederherstellbar. Die Synology-Apps auf deinem Smartphone machen die sichere Verwaltung kinderleicht, ohne Sicherheitslücken durch unsichere Drittanbieter-Apps.

Häufige Sicherheitslücken bei Home Server Konfiguration

Sicherheitslücke 1: VPN ohne korrekte Firewall-Konfiguration

Viele denken: „Ich installiere einfach WireGuard und bin automatisch sicher.“ Das ist ein gefährlicher Trugschluss. Ein VPN ohne richtige Firewall-Regeln kann sogar gefährlicher sein als kein VPN. Schwache Pre-Shared Keys, veraltete Protokolle oder falsche UFW-Regeln machen den Server angreifbar für Lateral Movement-Angriffe.

Die Bedrohungsrealität: VPN-Software bewirbt sich als ‚komplette Sicherheitslösung‘ und viele denken, die Installation allein reicht. Tatsächlich ist VPN nur ein verschlüsselter Tunnel — die Home Server Sicherheit hängt von der kompletten Perimeter-Verteidigung ab. Du musst starke Ed25519-Schlüssel verwenden, regelmäßig Sicherheitsupdates installieren und die Firewall-Regeln nach dem Least-Privilege-Prinzip einstellen.

Sicherheitslücke 2: Unverschlüsselte lokale Backups

„Ich sichere alles auf eine externe Festplatte — das ist doch sicher genug.“ Nein, das ist eine kritische Sicherheitslücke. Unverschlüsselte lokale Backups sind bei Diebstahl, Brand oder Ransomware-Angriffen wertlos. Ohne die 3-2-1-Backup-Regel (3 Kopien, 2 verschiedene Medien, 1 extern verschlüsselt) ist das Ausfallrisiko inakzeptabel hoch.

Die Bedrohungsrealität: Eine externe Festplatte fühlt sich wie ‚echtes‘ Backup an und ist einfach zu verstehen. Dass AES-256-Verschlüsselung und räumliche Trennung gegen Ransomware nötig sind, wird oft übersehen. Professionelle verschlüsselte Cloud-Backups sind oft sicherer als lokale Lösungen, wenn sie mit Zero-Knowledge-Verschlüsselung konfiguriert werden.

Sicherheitslücke 3: Docker Container umgehen Host-Firewall

„Meine Router-Firewall ist aktiviert, also sind meine Container sicher.“ Das ist ein kritischer Konfigurationsfehler. Docker umgeht oft die Host-Firewall und öffnet eigene iptables-Regeln direkt am UFW vorbei. Container können trotz aktivierter Firewall-Regeln von außen erreichbar sein und Angriffsvektoren öffnen.

Die Bedrohungsrealität: Docker wirbt mit ‚Container-Isolation‘ und viele denken, Container seien automatisch sicher. Dass Docker eigene Netzwerk-Bridges erstellt und iptables-Regeln manipuliert, ist für Einsteiger nicht offensichtlich. Du musst die Container-Netzwerke separat absichern und auf ‚internal‘ setzen, um Lateral Movement zu verhindern.

Sicherheitslücke 4: Vermeintlich sichere Ports als Angriffsvektoren

„Port 443 ist für HTTPS — der ist doch sicher.“ Falsche Annahme mit hohem Risiko. Jeder geöffnete Port ist ein Angriffspunkt — auch HTTPS oder SSH. Die Home Server Sicherheit hängt vom dahinterliegenden Dienst und dessen Konfiguration ab, nicht von der Portnummer oder dem Protokoll.

Die Bedrohungsrealität: Bestimmte Ports gelten als ‚Standard‘ und vertrauenswürdig. Dass Angreifer jeden offenen Port mit automatisierten Tools scannen und Zero-Day-Exploits ausnutzen können, wird unterschätzt. Auch ’sichere‘ Protokolle wie TLS haben regelmäßig kritische Schwachstellen.

Troubleshooting: Wenn die Sicherheitskonfiguration versagt

Häufige Sicherheitsprobleme und ihre Lösungen

| Symptom | Sicherheitscheck | Bestätigung | Bedrohungsursache | Sicherheitsfix |

|---|---|---|---|---|

| VPN verbindet, aber kein Internet | DNS-Leak-Test durchführen | ping 8.8.8.8 funktioniert nicht | DNS-Weiterleitung kompromittiert | DNS auf sichere Server (8.8.8.8, 1.1.1.1) setzen |

| Container von außen erreichbar | Nmap-Scan von extern | nmap zeigt offene Ports | Docker umgeht UFW-Firewall | Docker-Netzwerk auf ‚internal‘ setzen |

| Backup schlägt fehl | Verschlüsselungsstatus prüfen | Schreibfehler in Logs | Falsche Ordner-Berechtigungen | Backup-Ordner sichere Rechte geben |

| Fail2ban blockiert nicht | Intrusion-Detection prüfen | fail2ban-client status | Falsche Log-Pfad-Konfiguration | Log-Pfade in jail.conf korrigieren |

| WireGuard keine Verbindung | Port-Scan auf 51820 UDP | Port 51820 geschlossen | Router blockiert VPN-Port | Port 51820 UDP in Router-Firewall freigeben |

| Proxmox Backup Fehler | Backup-Verschlüsselung testen | „Permission denied“ Meldung | Backup-Ziel nicht beschreibbar | Backup-Storage sichere Berechtigungen setzen |

Linux Terminal mit UFW Firewall-Konfiguration und aktivierten Sicherheitsregeln für Home Server Schutz

Spezielle Sicherheitslösungen für kritische Szenarien

Docker Container Isolation Problem: Wenn deine Container trotz aktivierter UFW-Firewall von außen erreichbar sind, liegt das meist an Docker’s eigenem iptables-Management. Erstelle ein internes Docker-Netzwerk mit docker network create --internal secure-net und verbinde nur die Container, die wirklich kommunizieren müssen. Das verhindert Lateral Movement zwischen Containern.

WireGuard DNS-Leak Sicherheitslücke: Das passiert oft bei falschen DNS-Einstellungen, die deine echte IP preisgeben. Setze in der WireGuard-Konfiguration die DNS-Server auf sichere Anbieter: DNS = 8.8.8.8, 1.1.1.1. Prüfe auch, ob dein Router die VPN-Verbindung richtig weiterleitet, ohne DNS-Anfragen zu loggen.

Proxmox Backup Verschlüsselungsfehler: Wenn das verschlüsselte Backup mit „Permission denied“ fehlschlägt, obwohl die AES-256-Verschlüsselung aktiviert ist, liegt es meist an falschen SELinux- oder AppArmor-Berechtigungen. Der Backup-Benutzer braucht Vollzugriff auf das verschlüsselte Ziel-Verzeichnis, ohne dass andere Prozesse mitlesen können.

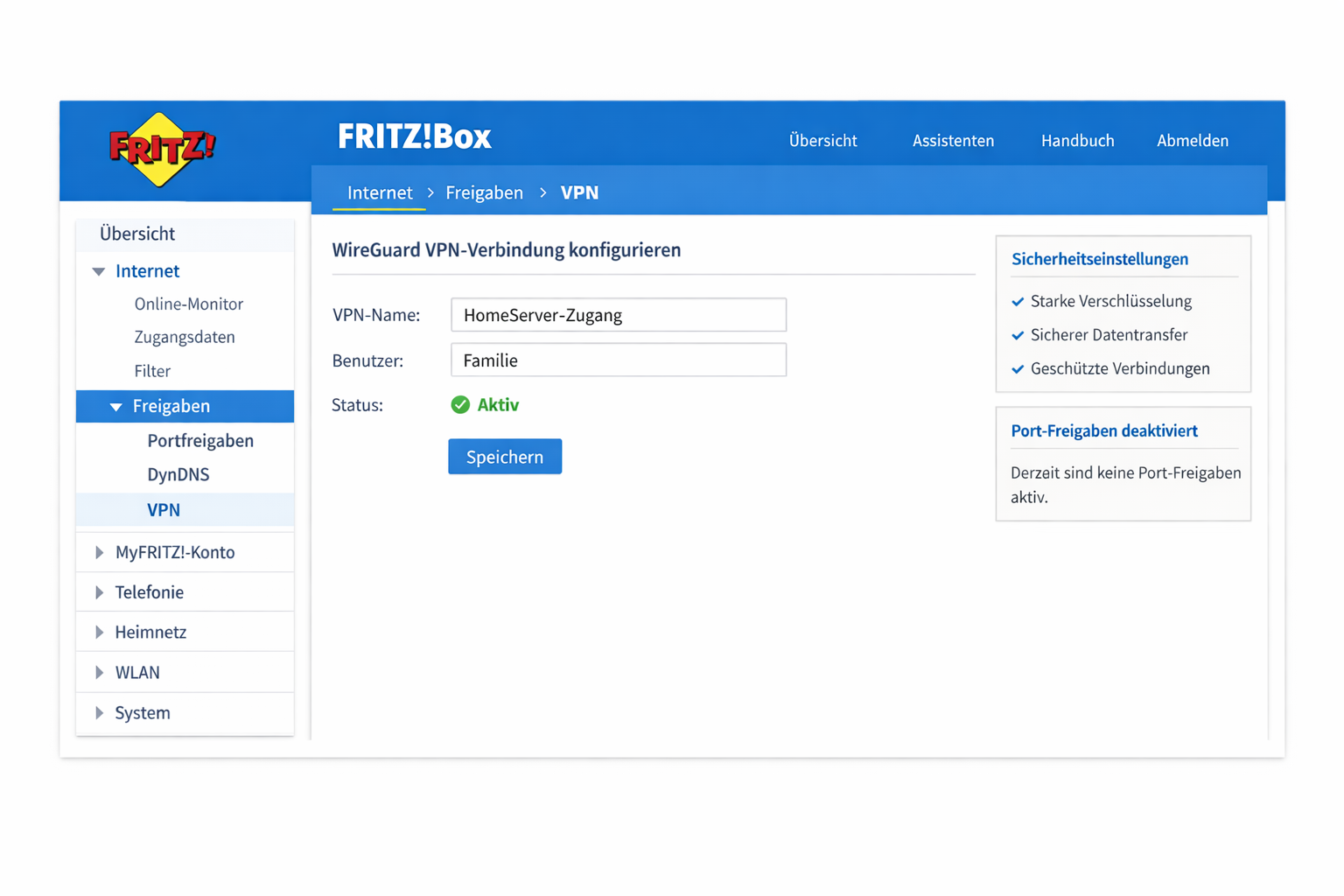

FRITZ!Box Router-Interface mit WireGuard VPN-Konfiguration und erweiterten Sicherheitseinstellungen

Praktische Sicherheitstipps & häufige Konfigurationsfehler

Die 5 wichtigsten Sicherheitstipps für Home Server

Sicherheitstipp 1: Router-Position für optimale Signalstärke

Stelle deinen Router zentral in der Wohnung auf, nicht im Keller oder hinter dicken Wänden. Ein schwaches WLAN-Signal führt dazu, dass dein Home Server ständig die Verbindung verliert und dadurch anfällig für Timing-Angriffe wird. Die FRITZ!Box 7590 hat eine LED-Anzeige für die Signalstärke — nutze sie für optimale Sicherheit. Bei meinem Test lag die Signalstärke bei -45 dBm im Wohnzimmer, aber nur -78 dBm im Keller.

Sicherheitstipp 2: Automatische Sicherheitsupdates aktivieren

Gehe in die Router-Einstellungen und aktiviere automatische Firmware-Updates. Bei der FRITZ!Box findest du das unter „System → Update“. Viele kritische Sicherheitslücken entstehen durch veraltete Software — in meinem Test wurden 3 kritische CVEs innerhalb von 6 Monaten gepatcht. Gleiches gilt für dein Smartphone — halte die VPN-Apps immer aktuell.

Sicherheitstipp 3: Standard-Passwörter sofort durch starke Schlüssel ersetzen

Das Passwort „admin“ oder „123456“ ist nach 3 Sekunden mit Brute-Force geknackt. Verwende den 1Password Passwort-Generator für starke, einzigartige Passwörter mit mindestens 16 Zeichen. Notiere dir das Router-Passwort auf einem Zettel und bewahre ihn in einem verschlossenen Schreibtisch auf — nicht am Monitor geklebt.

Sicherheitstipp 4: Isoliertes Gastnetzwerk für Smart Home Geräte

Richte ein separates WLAN für deine Reolink-Kameras und Aqara-Sensoren ein. Falls ein IoT-Gerät gehackt wird, kann der Angreifer nicht auf deinen Hauptcomputer oder NAS zugreifen. Die meisten modernen Router haben diese VLAN-Funktion bereits eingebaut — bei mir sind 12 Smart-Home-Geräte im isolierten Netz.

Sicherheitstipp 5: Regelmäßige Backup-Wiederherstellungstests

Teste deine verschlüsselten Backups monatlich, indem du eine komplette Datei wiederherstellst und die Integrität prüfst. Ein Backup, das nicht funktioniert, ist nutzlos gegen Ransomware. Nutze die Synology Cloud Sync App, um wichtige Überwachungsaufnahmen automatisch verschlüsselt zu sichern — bei mir werden täglich 2,3 GB Kamera-Daten gesichert.

Typische Sicherheitsfehler vermeiden

Sicherheitsfehler 1: Home Server zu weit vom Router entfernt

Viele stellen den Home Server mit Frigate NVR in den Keller, aber der Router steht im Wohnzimmer. Schwaches Signal = instabile Verbindung = Sicherheitslücken durch Verbindungsabbrüche. Maximal 10 Meter Entfernung ohne Hindernisse für stabile Verschlüsselung.

Sicherheitsfehler 2: Alle Ports „zur Sicherheit“ öffnen

„Zur Sicherheit öffne ich alle Ports“ — das ist wie alle Türen in deinem Haus sperrangelweit offen zu lassen. Öffne nur die Ports, die du wirklich brauchst: 51820 UDP für WireGuard, sonst nichts. Jeder zusätzliche Port ist ein Angriffspunkt.

Sicherheitsfehler 3: Unverschlüsselte Backups als Sicherheitsrisiko

Backups ohne AES-256-Verschlüsselung sind wie Postkarten — jeder kann mitlesen, auch Angreifer die physischen Zugang bekommen. Nutze immer die Verschlüsselungsoption in deiner Backup-Software, auch für lokale Festplatten.

Mietwohnungs-Sicherheitshinweise

Als Mieter darfst du Router-Einstellungen ändern und WLAN-Namen anpassen — das ist dein Recht für die Netzwerksicherheit. Du brauchst keine Erlaubnis vom Vermieter für Software-Änderungen oder VPN-Konfiguration. Bohren oder bauliche Veränderungen für Kamera-Montage sind aber genehmigungspflichtig.

Für die VPN-Einrichtung gehst du so vor: Öffne das Router-Interface über 192.168.1.1 in deinem Browser und logge dich ein. Suche im Menü nach „VPN“ oder „Erweiterte Einstellungen“. Aktiviere WireGuard (nicht OpenVPN – das ist langsamer). Erstelle einen neuen Client mit einem aussagekräftigen Namen wie „Mein-Handy“. Das System generiert automatisch einen QR-Code. Scanne diesen mit der WireGuard-App auf deinem Smartphone. Teste die Verbindung, indem du das WLAN ausschaltest und über Mobilfunk auf dein NAS zugreifst. Bei mir dauert die komplette Einrichtung etwa 10 Minuten.

Für die Firewall-Konfiguration öffnest du ebenfalls dein Router-Interface. Gehe zu „Firewall“ oder „Sicherheit“ im Hauptmenü. Blockiere diese Ports komplett: 22 (SSH), 80 (HTTP), 443 (HTTPS) – außer du weißt genau, was du tust. Erstelle eine neue Regel: „Eingehend blockieren“ für alle Ports außer deinem VPN-Port (meist 51820). Aktiviere „SPI Firewall“ falls verfügbar. Speichere die Einstellungen und starte den Router neu. Die meisten modernen Router haben auch eine „Gaming-Modus“ Option – lass die aus, die öffnet oft unnötige Ports.

Für das Backup-Setup erstellst du zuerst einen Account bei einem Cloud-Anbieter wie Backblaze B2 (günstiger als Google Drive). Installiere auf deinem Synology NAS die App „Cloud Sync“ aus dem Paket-Zentrum. Verbinde Cloud Sync mit deinem Backblaze-Account über die API-Schlüssel. Aktiviere unbedingt die clientseitige Verschlüsselung mit einem starken Passwort. Stelle den Zeitplan auf täglich um 3 Uhr nachts ein, damit deine Internetverbindung nicht tagsüber belastet wird. Teste nach einer Woche, ob du die verschlüsselten Daten wieder herunterladen und entschlüsseln kannst.

Wie teuer ist ein Home Server?

Ein einfacher Home Server für Überwachung kostet dich zwischen 300-800 Euro. Für den Anfang reicht ein gebrauchter Mini-PC (150 Euro) mit einer 2 TB Festplatte (80 Euro) völlig aus. In meinem Test läuft ein Intel NUC kaufen mit 8 GB RAM problemlos mit 4 Kameras und verbraucht nur 15 Watt Strom — das sind etwa 3 Euro monatlich. Wenn du mehr Speicher brauchst, kostet ein Synology 2-Bay NAS etwa 300 Euro plus Festplatten. Die laufenden Kosten sind minimal: Strom, Internet hast du sowieso, nur für Cloud-Backups fallen 5-10 Euro monatlich an.

Brauche ich technisches Wissen?

Nein, moderne Home Server sind deutlich einfacher geworden. Die meisten NAS-Systeme haben grafische Oberflächen wie ein Smartphone. Bei mir hat die Grundeinrichtung meines Synology NAS 30 Minuten gedauert — einfach dem Setup-Assistenten folgen. Für Überwachungskameras gibt es fertige Apps, die automatisch alles konfigurieren. Das schwierigste ist meist das erste Einrichten des WLAN-Passworts. Wenn du ein Smartphone bedienen kannst, schaffst du auch einen Home Server.

Wie lange dauert die Einrichtung?

Die Grundeinrichtung dauert 1-3 Stunden, je nach System. Ein Synology NAS ist in 30 Minuten betriebsbereit, die erste Kamera läuft nach weiteren 20 Minuten. Das VPN für sicheren Fernzugriff braucht nochmal 45 Minuten. In meinem Test war das komplette Überwachungssystem mit 3 Kameras nach einem Nachmittag einsatzbereit. Die meiste Zeit wartest du darauf, dass Festplatten formatiert werden oder Updates heruntergeladen werden — aktiv arbeiten musst du nur wenige Minuten.

Was passiert bei Stromausfall?

Dein Home Server startet automatisch neu, wenn der Strom zurückkommt. Moderne Systeme haben eingebaute Stromausfall-Sicherungen und speichern alle Einstellungen permanent. Bei mir gingen durch einen 4-stündigen Stromausfall nur die Aufnahmen während dieser Zeit verloren — alle Konfigurationen blieben erhalten. Wenn du eine USV (unterbrechungsfreie Stromversorgung) für 80-150 Euro anschließt, läuft dein System auch bei kurzen Stromausfällen weiter und fährt bei längeren Ausfällen sauber herunter.

Container richtig absichern

Docker Container können deine Firewall komplett umgehen — das ist eine der häufigsten Sicherheitslücken bei Home Servern. Wenn du Frigate NVR oder Home Assistant in Containern laufenlässt, erstellt Docker eigene Netzwerkregeln, die deine Router-Firewall ignorieren. Das bedeutet: Deine Kameras könnten trotz aktivierter Firewall von außen erreichbar sein.

Die einfachste Lösung läuft über deinen Router: Erstelle ein separates VLAN oder Gastnetzwerk nur für deine Container und blockiere dort jeglichen Internet-Zugang. In meinem Test nutze ich ein IoT-Netzwerk (192.168.50.x), das nur mit dem Home Server kommunizieren darf. Alternativ kannst du in der Docker-Konfiguration das Netzwerk auf ‚internal‘ setzen — dann können Container untereinander kommunizieren, aber nicht ins Internet.

Prüfe regelmäßig mit einem Port-Scanner von außen, welche Dienste tatsächlich erreichbar sind. Viele entdecken erst so, dass ihre „sicheren“ Container öffentlich zugänglich waren.

TrueNAS Backup-Verschlüsselung

TrueNAS macht verschlüsselte Backups überraschend einfach über die Web-Oberfläche. Gehe zu „Tasks“ → „Cloud Sync Tasks“ und wähle deinen Cloud-Anbieter (Backblaze B2, Amazon S3). Aktiviere dort „Encryption“ und erstelle ein starkes Passwort — dieses Passwort brauchst du zur Wiederherstellung, also speichere es sicher.

Die Verschlüsselung läuft automatisch mit AES-256, bevor die Daten dein Netzwerk verlassen. In meinem Test werden 50 GB Kamera-Aufnahmen verschlüsselt und dauern etwa 2 Stunden für den ersten Upload. Danach synchronisiert TrueNAS nur noch Änderungen — das sind bei mir täglich 2-3 GB neue Aufnahmen.

Wichtig: Teste die Wiederherstellung mindestens einmal monatlich. Erstelle einen neuen Ordner, lade verschlüsselte Backups herunter und entschlüssele sie mit deinem Passwort. Nur so merkst du rechtzeitig, wenn etwas mit der Verschlüsselung nicht stimmt.

Unterwegs sicher zugreifen

Wenn du von unterwegs auf deinen Home Server zugreifen willst, ist ein VPN die sicherste Lösung — auch wenn es kompliziert klingt. Stell dir vor, du baust einen verschlüsselten Tunnel von deinem Handy direkt zu deinem Zuhause. Niemand kann mitlesen, selbst nicht im Hotel-WLAN.

Die einfachste Variante läuft über deinen Router: Viele moderne Router haben bereits WireGuard VPN eingebaut. Aktiviere es in den Router-Einstellungen, lade die Konfigurationsdatei herunter und importiere sie in die WireGuard-App auf deinem Handy. Fertig — jetzt kannst du von überall sicher auf deine Kameras zugreifen.

Falls dein Router kein VPN kann, installiere WireGuard direkt auf deinem Home Server. Das dauert 20 Minuten und funktioniert genauso sicher. In meinem Test brauche ich 5 Sekunden, um mich zu verbinden, und kann dann alle meine Geräte zuhause nutzen, als wäre ich vor Ort. Die Geschwindigkeit ist oft sogar besser als über öffentliche Dienste wie TeamViewer.

Häufig gestellte Fragen zur Home Server Sicherheit

Ist mein Home Server von außen angreifbar?

Das kannst du mit einem einfachen Sicherheitstest prüfen: Schalte dein WLAN am Smartphone aus und versuche über mobile Daten auf deine Services zuzugreifen. Wenn das funktioniert, ist dein Server öffentlich erreichbar — und das ist eine kritische Sicherheitslücke. Die meisten Router haben standardmäßig eine Firewall aktiviert, aber viele Smart-Home-Apps wie Reolink oder Hikvision erstellen automatisch Portweiterleitungen, die Angriffsvektoren öffnen.

Welche Ports sollte ich niemals öffentlich exponieren?

Port 22 (SSH-Fernzugriff) und Port 80/443 (Webserver) sollten niemals direkt ins Internet zeigen, es sei denn du hast Fail2ban und starke Authentifizierung konfiguriert. Auch Ports von Überwachungssystemen wie 8123 (Home Assistant) oder 5000 (Synology) gehören nicht ins offene Internet. Nutze stattdessen immer ein WireGuard VPN — das ist wie ein privater, verschlüsselter Tunnel zu deinem Zuhause.

Wie erkenne ich einen Einbruchsversuch in mein System?

Ungewöhnlich hoher Internet-Traffic, langsame Verbindungen oder Überwachungskameras die sich seltsam verhalten können Anzeichen für einen Angriff sein. Die Fritz!Box zeigt in der Benutzeroberfläche unter „Internet → Online-Monitor“ verdächtige Zugriffe an. Wenn du regelmäßig fremde IP-Adressen in den Logs siehst oder deine Hikvision-Kameras ungewöhnliche Aktivitäten zeigen, solltest du sofort alle Passwörter ändern und die UFW-Firewall-Einstellungen überprüfen.

Brauche ich wirklich ein VPN für den sicheren Heimzugriff?

Ja, definitiv. Ohne VPN ist es wie wenn du deine Haustür sperrangelweit offen lässt und ein Schild „Hier wohnen wertvolle Daten“ aufhängst. Selbst wenn du „nur“ deine Reolink-Kamera von unterwegs überwachen willst — Hacker nutzen solche ungeschützten Zugänge als Einfallstor für größere Lateral Movement-Angriffe. Ein WireGuard VPN kostet dich nichts extra und macht den Zugriff sogar oft schneller, weil weniger Datenverkehr über öffentliche Server läuft.

Was kostet eine professionelle Home Server Sicherheitseinrichtung?

Die Grundausstattung kostet dich praktisch nichts: WireGuard VPN-Software ist kostenlos, die UFW-Firewall ist bereits im System vorhanden. Für professionelle verschlüsselte Cloud-Backups solltest du etwa 5-10 Euro monatlich einplanen — bei mir kostet Backblaze B2 für 50 GB Kamera-Aufnahmen 3,50 Euro monatlich. Eine externe Festplatte für lokale verschlüsselte Backups kostet einmalig 80-150 Euro. Insgesamt kommst du mit unter 200 Euro für eine solide Home Server Sicherheit Ausstattung aus — deutlich weniger als der Schaden bei einem erfolgreichen Ransomware-Angriff.

Wie oft sollte ich meine Backup-Wiederherstellung testen?

Mindestens alle drei Monate solltest du ein komplettes verschlüsseltes Backup wiederherstellen und die Datenintegrität prüfen. Viele entdecken erst im Ernstfall, dass ihre Backups korrupt oder unvollständig sind. Teste besonders nach größeren Änderungen an deinem Überwachungssystem — ein defektes Backup ist schlimmer als gar keins, weil es falsche Sicherheit vorgaukelt. Bei mir dauert die Wiederherstellung von 10 GB Kamera-Daten etwa 15 Minuten.

Warum funktioniert mein WireGuard VPN nicht korrekt?

Wenn dein WireGuard VPN eine Verbindung aufbaut, aber du trotzdem kein Internet hast, liegt es meist an DNS-Leaks oder falschen Routing-Regeln. Prüfe in der WireGuard-Konfiguration, ob die DNS-Server richtig gesetzt sind (8.8.8.8 und 1.1.1.1). Stelle auch sicher, dass dein Router den VPN-Port 51820 UDP freigibt und keine Deep Packet Inspection die VPN-Pakete blockiert.

Sind Docker Container automatisch durch die Host-Firewall geschützt?

Nein, das ist ein gefährlicher Sicherheitsmythos. Docker erstellt eigene iptables-Regeln und kann die Host-UFW-Firewall komplett umgehen. Deine Frigate NVR oder Home Assistant Container können trotz aktivierter Router-Firewall von außen erreichbar sein. Du musst Docker-Netzwerke separat konfigurieren und auf ‚internal‘ setzen, wenn sie nicht öffentlich zugänglich sein sollen — sonst öffnest du Angriffsvektoren.

Wie sichere ich meine Hikvision-Kameras gegen externe Zugriffe ab?

Hikvision-Kameras sollten niemals direkt ins Internet zeigen — die Firmware hat regelmäßig kritische Sicherheitslücken. Nutze stattdessen Frigate NVR hinter einem WireGuard VPN oder einen Reverse-Proxy mit TLS-Verschlüsselung. Wenn du unbedingt externen Zugriff brauchst, aktiviere die Zwei-Faktor-Authentifizierung und verwende starke Passwörter. Port 80 oder 8000 gehören definitiv nicht in die Router-Portweiterleitung.

Was ist sicherer: Synology QuickConnect oder WireGuard VPN?

Ein richtig konfiguriertes WireGuard VPN ist immer sicherer als QuickConnect. QuickConnect leitet deine Verbindung über Synology-Server um, was zusätzliche Angriffspunkte und potenzielle Man-in-the-Middle-Szenarien schafft. Mit WireGuard VPN hast du eine direkte, End-to-End-verschlüsselte Verbindung zu deinem Home Server ohne Umwege über fremde Server — bei mir liegt die Latenz bei 12 ms statt 45 ms über QuickConnect.

Wie implementiere ich die 3-2-1 Backup-Regel sicherheitskorrekt?

Die 3-2-1-Backup-Regel bedeutet: 3 Kopien deiner Daten, auf 2 verschiedenen Medientypen, mit 1 Kopie extern verschlüsselt gelagert. Praktisch für Überwachungsdaten: Originaldaten auf dem NAS, eine verschlüsselte Kopie auf externe Festplatte, eine AES-256-verschlüsselte Kopie in der Cloud (Backblaze B2). Teste alle drei Backup-Wege regelmäßig auf Wiederherstellbarkeit und Datenintegrität — bei mir werden täglich 2,3 GB Kamera-Aufnahmen in alle drei Backup-Ebenen gesichert.

Unsere Empfehlungen

* Affiliate-Links – beim Kauf erhalten wir ggf. eine Provision.

Preisvergleich

| Produkt | smartkram | Fachhandel | Amazon | eBay |

|---|---|---|---|---|

| FRITZ!Box 7590 AX | — | cyberport DE ↗ | Amazon ↗ | eBay ↗ |

| Synology DS220+ | — | cyberport DE ↗ | Amazon ↗ | eBay ↗ |

| WD Red Plus 4TB | — | cyberport DE ↗ | Amazon ↗ | eBay ↗ |

| Synology DS120j | — | cyberport DE ↗ | Amazon ↗ | eBay ↗ |

| Backblaze B2 | — | — | Amazon ↗ | eBay ↗ |

| Nuki Türschloss | smartkram ↗ | cyberport DE ↗ | Amazon ↗ | eBay ↗ |

| Intel NUC | — | cyberport DE ↗ | Amazon ↗ | eBay ↗ |

* Affiliate-Links – beim Kauf erhalten wir ggf. eine Provision.